Новости сетевой безопасности, все новости по сетевой безопасности 9.06.2016 - 14:05 |

Урсу

профи!

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 12.045

Регистрация: 23.09.2007

Пользователь №: 513.991

Респектов: 2276

| Русский хакер опубликовал базу с 33 млн аккаунтами Twitter В мае поступили сообщения о том, что миллионы учётных записей LinkedIn, Myspace и других социальных сетей взломаны. Теперь пришла очередь Twitter. Сообщается, что русский хакер под псевдонимом Tessa88 продаёт базу, состоящую из 32 888 300 учётных записей пользователей Twitter (с адресами электронной почты, паролями и именами пользователей). Это более 10% от числа активных пользователей социальной сети за месяц. Продаётся база относительно недорого — за 10 биткоинов (в настоящее время — порядка $5810). Сообщается также, что продавец может предложить заинтересованным лицам также базы пользователей LinkedIn и Myspace. «Чтобы помочь людям защитить свои учётные записи, мы предпринимаем меры против последствий публикации последних массовых утечек паролей», — сообщила социальная сеть микроблогов. Вероятнее всего, речь идёт не о прямом взломе учётных записей, а скорее о базе, собранной при помощи мошеннических техник вроде фишинга. По крайней мере, недавняя утечка миллионов учётных записей пользователей «ВКонтакте», согласно заявлению представителей этой социальной сети, относилась именно к такой категории. Тем временем поисковый движок по уязвимостям LeakedSource заполучил базу и пополнил ею своё собрание, так что пользователи Twitter могут проверить, были ли украдены их данные. Заодно выяснилось, что люди не очень заботятся о своей безопасности и среди украденных «паролей» по-прежнему лидируют простейшие вроде: «123456», «qwerty», «password», «111111». База во многом представлена учётными записями российских пользователей: на первых местах — почтовые ящики @mail.ru (5 млн записей) и @yandex.ru (1 млн записей). Но в базе немало аккаунтов, зарегистрированных и в зарубежных почтовых службах (@yahoo.com — 4,7 млн, @hotmail.com — 4,5 млн, @gmail.com — 3,3 млн). LeakedSource утверждает, что данные были украдены при помощи вредоносной программы через браузеры Firefox и Chrome. Стоит отметить, что не так давно поступили сообщения о взломе учётных записей Twitter известных людей вроде исполнительного директора Facebook Марка Цукерберга (Mark Zuckerberg) и певицы Кэти Перри (Katy Perry). Последняя является рекордсменом по количеству подписчиков в этой социальной сети — 89 миллионов человек. Источник: 3DNews | | |

| |

15.06.2016 - 14:25 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Выполнение произвольного кода в Adobe Flash Player

Опасность:

Критическая

Наличие исправления: Нет Количество уязвимостей: 1 CVSSv2 рейтинг: (AV:N/AC:L/Au:N/C:C/I:C/A:C/E:H/RL:U/RC:C) = Base:10/Temporal:10 CVE ID: CVE-2016-4171 Вектор эксплуатации: Удаленная Воздействие: Компрометация системы CWE ID: Нет данных Наличие эксплоита: Активная эксплуатация уязвимости Уязвимые продукты: Adobe Flash Player 21.x Уязвимые версии: Adobe Flash Player 21.0.0.242 и более ранние версииУязвимость позволяет удаленному пользователю выполнить произвольный код на целевой системе. Уязвимость существует из-за неизвестной ошибки при обработке .swf файлов. Удаленный пользователь может с помощью специально сформированного .swf файла выполнить произвольный код на целевой системе. Примечание: уязвимость активно эксплуатируется в настоящее время.Решение: Способов устранения уязвимости не существует в настоящее время. Производитель планирует выпустить исправление 16 июня 2016 года. | | |

| |

23.06.2016 - 18:46 |

Урсу

профи!

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 12.045

Регистрация: 23.09.2007

Пользователь №: 513.991

Респектов: 2276

| Скомпрометированы кредитки пользователей Acer Тайваньский производитель электроники Acer начал рассылать клиентам уведомления о том, что некоторые конфиденциальные финансовые данные (в том числе номера кредитных карт), вероятно, были скомпрометированы в прошлом году. Имена, адреса, номера кредиток вместе с датами истечения срока действия и трехзначными CVV-кодами могли попасть в чужие руки, говорится в письме Acer. Инцидент мог затронуть всех, кто покупал товары в онлайн-магазине Acer за последний год (с 12 мая 2015 года по 28 апреля 2016 года). На сайте генеральной прокуратуры Калифорнии появилось уведомление, в котором также содержатся рекомендации относительно необходимых действий — например, блокировки карты по соображениям безопасности и оповещений о мошеннических операциях с кредиткой. Чтобы несколько успокоить пользователей, компания заверила, что логины и пароли не были скомпрометированы, при этом Acer также не требует указывать номера соцстрахования. Чтобы нивелировать последствия утечки, Acer «усердно работает» над внедрением дополнительных мер безопасности и «сожалеет» об инциденте. К сожалению для самих пользователей, подробностей об утечке письмо практически не содержит. Неизвестно, как злоумышленники смогли скомпрометировать онлайн-магазин Acer, как долго они имели доступ к пользовательским данным, была ли зашифрована информация. Также нет официальной информации о том, закрыла ли Acer свой сайт: потенциальные покупатели, желающие приобрести продукцию Acer, в настоящее время не могут совершить покупку в официальном магазине: веб-сайт перенаправляет их на сайты альтернативных ритейлеров. На запрос о комментарии Acer не ответила, но ZDNet, ссылаясь на источник в компании, сообщает, что в результате инцидента пострадали данные приблизительно 34,5 тыс. клиентов в США, Пуэрто-Рико и Канаде. При самом неблагоприятном исходе жертвы утечки могут пострадать от мошенничества с кредитными картами, так как вся информация, необходимая для совершения покупки онлайн, была скомпрометирована. Источник: threatpost.ru | | |

| |

23.06.2016 - 19:09 |

Урсу

профи!

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 12.045

Регистрация: 23.09.2007

Пользователь №: 513.991

Респектов: 2276

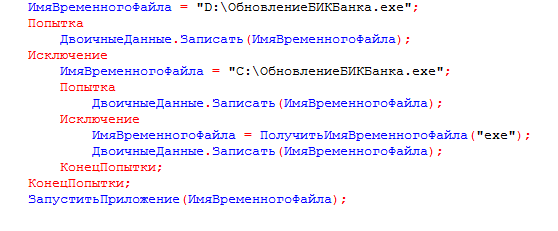

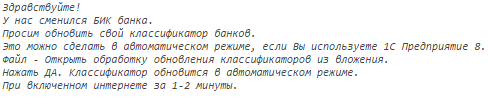

| «Доктор Веб» сообщает о первом троянце для 1С, запускающем шифровальщика-вымогателя Троянец 1C.Drop.1, исследованный специалистами компании «Доктор Веб», самостоятельно распространяется по электронной почте среди зарегистрированных в базе контрагентов, заражает компьютеры с установленными бухгалтерскими приложениями 1С и запускает на них опасного троянца-шифровальщика. Вредоносные программы, при создании которых вирусописатели использовали какую-либо новую технологию или редкий язык программирования, появляются нечасто, и это – тот самый случай. Можно смело сказать, что 1C.Drop.1 — это первый попавший в вирусную лабораторию компании «Доктор Веб» троянец, фактически написанный на русском языке, вернее, на встроенном языке программирования 1С, который использует для записи команд кириллицу. При этом вредоносные файлы для 1С, которые могли модифицировать или заражать другие файлы внешней обработки, известны вирусным аналитикам «Доктор Веб» еще с 2005 года, однако полноценный троянец-дроппер, скрывающий в себе опасного шифровальщика, встретился им впервые.  Троянец распространяется в виде вложения в сообщения электронной почты с темой «У нас сменился БИК банка» и следующим текстом:  К письму прикреплен файл внешней обработки для программы «1С:Предприятие» с именем ПроверкаАктуальностиКлассификатораБанков.epf. Тело этого модуля защищено паролем, поэтому просмотреть его исходный код стандартными средствами невозможно. Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», на экране отобразится диалоговое окно: Какую бы кнопку ни нажал пользователь, 1C.Drop.1 будет запущен на выполнение, и в окне программы «1С:Предприятие» появится форма с изображением забавных котиков: В это же самое время троянец начинает свою вредоносную деятельность на компьютере. В первую очередь он ищет в базе 1С контрагентов, для которых заполнены поля с адресом электронной почты, и отправляет по этим адресам письмо с собственной копией. Текст сообщения идентичен приведенному выше. Вместо адреса отправителя троянец использует e-mail, указанный в учетной записи пользователя 1С, а если таковой отсутствует, вместо него подставляется адрес [email protected]. В качестве вложения троянец прикрепляет к письму файл внешней обработки с именем ОбновитьБИКБанка.epf, содержащий его копию. Пользователи, попытавшиеся открыть такой файл в приложении 1С, также пострадают от запустившегося на их компьютере шифровальщика, однако эта копия 1C.Drop.1 разошлет по адресам контрагентов поврежденный EPF-файл, который программа «1С:Предприятие» уже не сможет открыть. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С: "Управление торговлей, редакция 11.1" "Управление торговлей (базовая), редакция 11.1" "Управление торговлей, редакция 11.2" "Управление торговлей (базовая), редакция 11.2" "Бухгалтерия предприятия, редакция 3.0" "Бухгалтерия предприятия (базовая), редакция 3.0" "1С:Комплексная автоматизация 2.0" После завершения рассылки 1C.Drop.1 извлекает из своих ресурсов, сохраняет на диск и запускает троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. К сожалению, в настоящее время специалисты компании «Доктор Веб» не располагают инструментарием для расшифровки файлов, поврежденных этой версией Trojan.Encoder.567, поэтому пользователям следует проявлять особую бдительность и не открывать полученные по электронной почте файлы в приложении «1С:Предприятие», даже если в качестве адреса отправителя значится адрес одного из известных получателю контрагентов. Источник: Dr.Web | | |

| |

13.07.2016 - 23:50 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| TP-LINK потеряла права на домен, использующийся для настройки роутеров и усилителей

При настройке роутера, как известно, на него можно зайти по IP-адресу или по специальному домену, который перекидывает на этот самый адрес. Однако проблема в том, что производитель роутеров может по тем или иным причинам потерять доступ к этому домену. Собственно, так и произошло с известной маркой TP-link — компания потеряла контроль над доменами tplinklogin.net и tplinkextender.net. Как пишет Computerworld.com, в настоящий момент домены принадлежат анонимному лицу, не относящемуся к производителю, и могут быть проданы. В пресс-релизе сами представители TP-link пишут, что с 2015 года они действительно приостановили (потеряли?) действие двух доменов, т.к. используют более новый домен tplinkwifi.net, куда пересаживают новых пользователей. При «попытке доступа к этим (старым) доменам с подключенными устройствами TP-LINK, пользователи будут автоматически перенаправлены на корректный веб-интерфейс устройства». Однако «пользователям с устройствами с просроченным сроком годности или истекшим сроком эксплуатации рекомендуется использовать IP-адрес для доступа к устройству». Учитывая, что старый домен фигурирует на многих наклейках на старых роутерах, плюс, в документации, то ситуация остается интересной и потенциально создает дырку в безопасности. Да, старый роутер скорее всего будет просто редиректить на свой ip (т.е. тут ничего не поменяется). А вот заход на сайт со стороны может принести проблемы. Источник: habrahabr | | |

| |

16.07.2016 - 14:05 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Специалисты по кибербезопасности показали, как взломать смартфон при помощи голосовых команд с YouTube

Команда исследователей из Калифорнийского университета в Беркли и университета Джорджтауна (округ Колумбия) наглядно продемонстрировала: взломать смартфон или другое мобильное устройство удаленно вполне возможно при помощи голосовых команд, транслируемых через видео-канал YouTube. » Нажмите, для открытия спойлера | Press to open the spoiler « По словам экспертов, для того, чтобы получить доступ к управлению гаджетом, пользователю достаточно всего лишь просмотреть ролик. Скрытые голосовые команды, которые может содержать видеозапись, неуловимы для уха зрителя, но воспринимаются мобильными устройствами. Исследователи акцентировали внимание на том, что видеозапись вовсе не обязательно просматривать на экране смартфона: достичь цели хакер может и «извне», когда ничего не подозревающий пользователь просматривает YouTube-ролики на любом соседнем устройстве — ноутбуке, компьютере, смарт-ТВ и пр. При этом голосовые команды все равно смогут достичь телефона, после чего он будет взломан. Взлому по описанному сценарию подлежат как мобильные устройства на IOS, так и на Android. Приняв голосовую команду, которая для пользователя воспринимается как бессвязный набор звуков или не слышна вообще, электронный ассистент Google Now или Siri отдает команду для перехода по ссылке и загрузки вредоносного софта. Таким образом, пока пользователь просматривает видео на своём компьютере или телевизоре, его смартфон может исполнять команды злоумышленника. Успешно осуществленная атака позволит хакерам получить удалённый доступ к мобильному устройству, загрузить на смартфон вредоносное ПО, подделать параметры конфигурации, завладеть конфиденциальными пользовательскими данными и пр. При этом в самом видео в этот момент могут звучать дополнительные шумы, поэтому пользователь даже не поймёт, что происходит, если случайно не посмотрит на смартфон. По словам специалистов, обезопасить владельца мобильного устройства от подобной угрозы с вероятностью более 99.8% позволит активация на устройстве опции доставки уведомлений на получение и исполнение голосовых команд. Это не первый случай взломов смартфонов через популярную платформу видеохостинга. Ранее сотрудники Техасского университета говорили о возможности взлома смартфона на Android при идентификации владельца. В поле разблокировки достаточно было ввести максимальное количество символов, после чего ОС выдавала ошибку и блокировка снималась. За обнаруженную «брешь» в защите смартфонов на Android, группа исследователей из Техаса получила денежное вознаграждение от разработчиков. Однако в этот раз ни одна из ведущих компаний — производителей мобильных устройств текущую ситуацию пока не прокомментировала. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« видео: Источник: geekyimes | | |

| |

24.07.2016 - 20:53 24.07.2016 - 20:53 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

|  В большинстве антивирусов нашли дыры, которые упрощают взлом Исследователи из компании enSilo нашли шесть серьёзных проблем с безопасностью, свойственных пятнадцати продуктам таких компаний, как: AVG, «Лаборатория Касперского», McAfee, Symantec, Trend Micro, Bitdefender, Citrix, Webroot, Avast, Emsisoft, Microsoft и Vera Security. Все они напрямую связаны с методами перехвата вызывов других процессов, которые используют антивирусы и средства виртуализации. В enSilo обнаружили уязвимости, когда изучали, каким образом различные приложения используют технологию под названием hooking и внедряют свой код в другие процессы, чтобы перехватывать, отслеживать и модифицировать выполняемые ими системные вызовы. Эта технология широко применяется антивирусами для того, чтобы следить за вредоносным поведением приложений. Кроме того, hooking используют для защиты от эксплойтов, виртуализации, мониторинга производительности и сэндбоксинга. Некоторые дыры, найденные enSilo, позволяют полностью обойти средства защиты Windows и других программ от эксплойтов. В результате злоумышленники получают возможность эксплуатировать такие уязвимости, которые в другом случае были бы труднодоступны, а то и недоступны вовсе. Другие дыры могут привести к тому, что вредоносная программ останется незамеченной или сможет внедрять собственный код в любые программы, запущенные на компьютере жертвы. Некоторые компании, упомянутые в отчёте enSilo, уже устранили замеченные ошибки, но рассчитывать на скорое решение всех проблем не приходится. Поскольку в список уязвимых продуктов входит Microsoft Detour, в enSilo полагают, что под удар попали сотни тысяч пользователей. Уязвимость в Detour остаётся неисправленной по меньшей мере восемь лет  . Ожидается, что её устранят в августе.

Новость с xaker.ru

Как резюме - переходите на Linux. Ну не растут вирусы на пластмассе...  | | |

| |

24.07.2016 - 22:45 |

nokeMoH

профи!

Группа: Пользователи

Сообщений: 1.076

Регистрация: 23.08.2008

Пользователь №: 1.040.887

Респектов: 124

Предупреждений:

| А мне всегда было интересно, периодически появляются такие новости, что та или иная компания обнаружила уязвимость в софт-приложениях, или уязвимости в железе такой-то такой-то марки или прочее.. И всегда приписывают к новости, что Теперь эта уязвимость может быть использована хакерами или злоумышленниками для своих не чистых на руку целей.. А что в этих случаях было до этого момента, пока эти компании, которые каждая ищет своё не опубликовала данные новости ?.. Хакеры и знать не знали что существуют подобные дыры или недоработки в чём-либо, которыми можно было бы воспользоваться ?, и данные новости, выходит только подталкивают злоумышленников на подобные серые дела ?, складывается впечатление, что хакеры снова и снова ждут, пока кто-нибудь где-нибудь что-нибудь снова не обнаружит и не расскажет об этом, чтобы они могли потом позлорадствовать.. Не пострадало бы больше народу, если о подобных новостях знали бы меньше.. | | |

| |

25.07.2016 - 6:22 |

Finist

из дома в дом

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 2.804

Регистрация: 2.01.2009

Из: сказки

Пользователь №: 1.231.438

Респектов: 2547

| Цитата | Quote(nokeMoH @ 24.07.2016 - 22:49) мне всегда было интересно, периодически появляются такие новости, что та или иная компания обнаружила уязвимость в софт-приложениях, или уязвимости в железе такой-то такой-то марки или прочее.. И всегда приписывают к новости, что Теперь эта уязвимость может быть использована хакерами или злоумышленниками для своих не чистых на руку целей.. А что в этих случаях было до этого момента, пока эти компании, которые каждая ищет своё не опубликовала данные новости ?.. Ответ есть в самом вопросе - "хакеры или злоумышленники... для своих не чистых на руку целей" ...  . | | |

| |

|

|