Новости сетевой безопасности, все новости по сетевой безопасности  28.02.2017 - 21:47 28.02.2017 - 21:47 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

|  Бывший разработчик Mozilla: «не покупайте антивирусы и удалите их, если они у вас уже есть» Известный инженер Mozilla Роберт О’каллахан (Robert O’Callahan) ранее удостоился награды Mozilla Distinguished Engineer, но в прошлом году оставил организацию после 16 лет работы. О’каллахан и ранее отличался резкими высказываниями в адрес различных компаний, но теперь он, кажется, превзошел себя и опубликовал в своем блоге сообщение с призывом отказываться от всех антивирусов, кроме продукции Microsoft. «Нет почти никаких доказательств того, что топовые антивирусные продукты (не MS) как-то улучшают сетевую безопасность. Скорее они заметно ей вредят. К примеру, посмотрите на баги в антивирусном ПО, обнаруженные Google Project Zero. Эти баги свидетельствуют не только о том, что данные продукты открыты для большинства типов атак, но их разработчики в целом не следуют стандартным практикам безопасности (с другой стороны, Microsoft демонстрирует компетентность)», — пишет О’каллахан. Стоит сказать, что за последние пару лет исследователь Google Project Zero Тевис Орманди (Tavis Ormandy) действительно обнаружил в различных антивирусных продуктах множество серьезных уязвимостей. Затем О’каллахан заявляет, что антивирусы отравляют всю софтверную экосистему в целом, так как их инвазивный и плохо написанный код осложняет работу разработчиков браузеров и другого ПО, мешая им самим заниматься улучшением безопасности. Эксперт вспоминает случай, когда Firefox для Windows обзавелся поддержкой ASLR, но многие производители антивирусов незамедлительно все испортили, внедрив в процесс собственные DLL, отключающие ASLR. Также О’каллахан припомнил, как антивирусное ПО не раз блокировало обновления Firefox, лишая пользователей важных исправлений. «Софтверным вендорам сложно говорить об этих проблемах, потому что это требует сотрудничества со стороны антивирусных вендоров», — продолжает разработчик. Ведь современные пользователи считают, что слово «антивирус» — это синоним слова «безопасность». Так что ссориться с крупными производителями антивирусов, по мнению О’каллахана, опасно, если те начнут поливать компанию грязью, последствия могут быть самыми плачевными. В качестве примера О’каллахан приводит собственный горький опыт: когда он попытался призвать производителя антивирусов к ответу из-за инъекций кода в Firefox API, PR-отдел Mozilla заставил его замолчать. Ведь в отместку антивирусный вендор мог бы признать Firefox небезопасным, или обвинить разработчиков браузера в том, что пользователи стали жертвами малвари. «Когда ваш продукт вылетает при запуске из-за вмешательства антивируса, пользователи будут винить в этом ваш продукт, а не антивирус. Хуже того, если из-за антивируса ваш продукт станет невероятно медленным и раздутым, пользователи решат, что так оно и есть», — сетует инженер. Стоит сказать, что за последние годы О’каллахан успел раскритиковать многих. Вот лишь несколько примеров: в начале 2017 года О’каллахан подверг критике производителей браузеров, так как все они (не считая Mozilla) в первую очередь заботятся о своих бизнес-интересах, но не о веб-стандартах; в 2014 году разработчик призывал пользователей прекратить использовать Chrome, так как иначе в будущем можно будет наблюдать монополию Google в сети; в 2013 году О’каллахан раскритиковал Blink, новый на тот момент движок Chrome; в 2010 году он, наряду с другими инженерами Mozilla, поссорился с Microsoft из-за того, что компания заявила, будто IE – это единственный браузер, который поддерживает полное а ппаратное ускорение.

утянул с xaker.ru | | |

| |

1.03.2017 - 1:10 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Дыра в IE11 позволяет выводить попапы даже после закрытия сайта

Специалист по информационной безопасности Мануэль Кабальеро из Аргентины опубликовал результаты своего исследования уязвимости в браузере IE11. Эксплуатация этой уязвимости позволяет владельцу сайта с внедренным эксплоитом добиться того, что у посетителя сайта начнут появляться всплывающие уведомления. Их демонстрация будет продолжаться даже после закрытия ресурса. Кроме того, при желании владелец сайта сможет запускать свой JavaScript-код, когда посетитель зловредной страницы уже ушел с нее и посещает другие ресурсы. » Нажмите, для открытия спойлера | Press to open the spoiler « Уязвимость, по словам специалиста, характерна только для Internet Explorer 11, браузер Edge лишен этой проблемы, равно, как и браузеры других разработчиков. Сейчас IE11 — второй по распространенности браузер, если верить статистике NetMarketShare. На первом месте сейчас находится Chrome 55 с рыночной долей в 37%, а на втором — IE11 с почти 11%. Таким образом, уязвимость может быть угрозой для большого числа пользователей. На днях Кабальеро продемонстрировал, как разработчик может добиться появления попапов в браузере пользователя даже в том случае, когда он покинул сайт с добавленным разработчиком скриптом. Причем ограничения в количестве попапов нет. Вызвать их можно следующим образом. Code for (var i = 0; i < 10; i++)

{

doc = new ActiveXObject("htmlFile");

win = doc.Script; // win is the window object of the ActiveXObject

win.setTimeout("alert('Hello, world!')", i * 100);

}

Единственный способ избавления от этой напасти — закрытия вкладки, на которой прежде работал сайт с эксплоитом и открытие новой вкладки. Code doc = new ActiveXObject("htmlFile");

win = doc.Script; // win is the window object of the ActiveXObject

win.alert("Hello");

win.alert("2nd alert, no option to block me.");

win.alert("3rd alert, and still no way out!");

Использовать такую уязвимость может широкий круг злоумышленников для самых разных целей. Например, это может быть обычная реклама. А может быть и попытка обмануть пользователя, с тем, чтобы он загрузил на свой компьютер зловредное программное обеспечение. Причем, если попапы будут появляться во время работы пользователя с авторитетными ресурсами вроде Google, Wikipedia, Bing, то подозрения к появляющимся окошкам будет меньше, чем в любом другом случае. Здесь используется код с функцией window.open. Code doc = new ActiveXObject("htmlFile");

// Alert every 5 seconds

doc.Script.setInterval("alert('Hello, world!')", 5000);

// Save a self-reference

doc.Script.doc = doc;

// Use the open method. Nothing changes here, but now IE will not

// destroy the previous reference and the script will continue running.

window.open("","_self"); // "Does nothing", but this line is crucial. Можно представить себе, как пользователь, работая с поисковым сервисом Google, получает сообщение о необходимости добавить плагин к браузеру, улучшающий работу поиска. Или еще один пример, когда пользователь получает уведомление о необходимости установки какого-то нового антивируса, причем это уведомление появляется на разных сайтах, включая самые авторитетные. До закрытия вкладки, в которой изначально появился сайт с внедренным эксплоитом, пользователь ничего не может сделать со всплывающими уведомлениями. В обычной ситуации IE11 позволяет блокировать их в браузере, но при желании этого можно избежать, закрыв кнопку игнорирования уведомлений другой кнопкой с любым текстом. Сами попапы — относительно небольшая проблема. Дело в том, что вместо кода всплывающего уведомления можно добавить что угодно. «Например, обнаружена новая уязвимость нулевого дня, и злоумышленнику требуется загрузить 5 МБ, используя браузер жертвы. Как он может быть уверенным в том, что времени на эту операцию хватит? А с использованием такого скрипта у атакующего будет время для чего угодно», — говорит аргентинец. Ha, so there's a way to make a ServiceWorker-like botnet for IE too! — Egor Homakov (@homakov) February 20, 2017 Можно показывать фальшивую рекламу, при клике на которую пользователь получит зловредное ПО. Можно загружать в браузер жертвы другие эксплоиты, работа которых при объединении их с обнаруженной Кабальеро уязвимостью будет еще более эффективной. Сама уязвимость основана на баге Universal Cross-Site Scripting (UXSS), позволяя злоумышленнику обходить Same Origin Policy (SOP) через компонент htmlFile/ActiveXObject. К сожалению, исправить проблему пока не представляется возможным. Кабальеро с недавних пор прекратил отсылать в Microsoft сообщения об ошибках, поскольку компания несколько раз проигнорировала информацию, предоставленную экспертом. А вот увидеть проблему своими глазами можно, для этого достаточно зайти на тестовую страницу, созданную аргентинцем. Напомню, что уязвимости подвержен только браузер IE11, так что с другими браузерами оценить угрозу нельзя (в частности, в браузере Firefox работают лишь «regular alerts» со страницы автора). Возможно, после огласки Microsoft все же обратит внимание на эту проблему и ликвидирует ее — уже слишком такая уязвимость опасна для пользователей IE11. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: geektimes | | |

| |

10.03.2017 - 18:22 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Производители ПО массово закрывают уязвимости, которыми пользовалось ЦРУ

Apple, Google, Microsoft, Samsung и другие компании быстро отреагировали на утечку документов ЦРУ с подробным описанием хакерских инструментов и десятков 0day-уязвимостей в популярных программах и устройствах. » Нажмите, для открытия спойлера | Press to open the spoiler « Одними из первых отчитались разработчики текстового редактора Notepad++, который ЦРУ эксплуатировало через подмену DLL. Этот редактор поддерживает подсветку синтаксиса для разных языков программирования, так что им пользуются даже некоторые разработчики. В документах Vault 7 оказалось упоминание подмены DLL в Notepad++. Точнее, один из разработчиков или тестировщиков эксплойта жалуется на небольшую проблему с работой готового эксплойта. Как упоминается в этой заметке, Notepad++ загружает Scintilla — «компонент редактирования кода» (отдельный проект) из динамической библиотеки SciLexer.dll, примыкающей к исполняемому файлу. Из этой библиотеки экспортируется только одна функция под названием Scintilla_DirectFunction. Специалист цитирует открытый исходный код Notepad++ для определения прототипа экспортируемой функции: sptr_t __stdcall Scintilla_DirectFunction(ScintillaWin * sci, UINT iMessage, uptr_t wParam, sptr_t lParam) Программист или тестировщик признаётся, что ему никак не удаётся обратиться к этой функции, хотя он даже установил дополнительные плагины, которые должны напрямую контактировать с Scintilla. В то же время он даёт понять, что нынешний прототип [с подменой библиотеки SciLexer.dll] работает нормально — и выражает надежду, что коллеги решат эту проблему тоже. Разработчики Notepad++ буквально на следующий день после утечки документов выпустили новую версию Notepad++ 7.3.3, где решили проблему с подменой оригинальной DLL на библиотеку SciLexer.dll от ЦРУ, которая выполняет сбор данных в фоновом режиме. Проблему решили кардинально. Теперь с версии 7.3.3 редактор будет проверять сертификат у библиотеки SciLexer.dll перед её загрузкой. Если сертификат отсутствует или недействительный, то библиотека не будет загружаться — и сам редактор Notepad++ работать не будет. Проверка сертификата не является абсолютной защитой. Разработчики программы верно замечают, что если злоумышленник получил доступ к компьютеру, то формально может сделать на нём что угодно с системными компонентами. Данная защита просто не даёт текстовому редактору загружать вредоносную библиотеку. Но никто не мешает ЦРУ заменить, например, не библиотеку, а сразу весь исполняемый файл notepad++.exe, если уж ЦРУ контролирует компьютер. Разработчики сравнивают эту защитную меру с установкой замка на входные двери. Понятно, что замок на двери не защитит от людей, которым действительно нужно проникнуть внутрь, но всё-таки принято запирать дверь каждый раз, когда вы выходите из дому. Другие популярные программы Хак для Notepad++ был частью операции Fine Dining, в рамках которой ЦРУ выпускало эксплойты для различных популярных программ. Всего в списке Fine Dining перечислены модули для 24 приложений. Для большинства из них осуществлялась подмена DLL. VLC Player Portable

Irfan View

Chrome Portable

Opera Portable

Firefox Portable

ClamWin Portable

Kaspersky TDSS Killer Portable

McAfee Stinger Portable

Sophos Virus Removal

Thunderbird Portable

Opera Mail

Foxit Reader

Libre Office Portable

Prezi

Babel Pad

Notepad++

Skype

Iperius Backup

Sandisk Secure Access

U3 Software

2048

LBreakout2

7-Zip Portable

Portable Linux CMD Prompt

Конечно, у ЦРУ есть гораздо более продвинутые эксплойты. Например, с внедрением руткита в ядро операционной системы, инфицированием BIOS и т.д. Но этот пример показывает, что разведчики не отказывались от более простых и менее технологичных способов, таких как подмена DLL. Возможно, эти простенькие эксплойты разрабатывали начинающие стажёры или сторонние подрядчики. Понятно, что полностью защититься от слежки со стороны правительства невозможно — у них слишком большие ресурсы. Но если в наших силах закрыть какую-то уязвимость — нужно это делать, несмотря на общую бесполезность процесса. Так или иначе, но другие производители ПО тоже отчитались о предпринимаемых мерах. Apple заявила, что многие из уязвимости в её устройствах и программном обеспечении, которые упоминаются в документах, уже неактуальны, то есть отсутствуют в последней версии iOS. Очевидно, остальные «дыры» залатают в ближайших релизах. Microsoft прокомментировала: «Мы в курсе документов и изучаем их». Samsung, у которой ЦРУ взломало телевизоры серии F8000, заявила: «Мы осведомлены об отчёте и экстренно изучаем этот вопрос». Директор по информационной безопасности и конфиденциальности Google выразила уверенность, что последние обновления безопасности Chrome и Android должны защитить пользователей от большинства упомянутых в документах уязвимостей: «Наш анализ продолжается и мы реализуем любые необходимые меры защиты». Джулиан Ассанж сегодня сказал, что технологические компании получат эксклюзивный доступ к эксплойтам ЦРУ до их публикации в открытом доступе. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: geektimes | | |

| |

14.03.2017 - 16:47 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Vault 7: опубликована коллекция хакерских инструментов ЦРУ

Статья уж больно обширна, потому дам, просто, ссылку: | | |

| |

19.03.2017 - 21:30 19.03.2017 - 21:30 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

| В смартфонах LG, Samsung, Xiaomi и других производителей нашли предустановленную малварь. Специалисты Check Point совершили неприятное открытие: 38 различных моделей смартфонов известных брендов, например, Samsung, LG, Xiaomi, Asus, Nexus, Oppo и Lenovo, содержат вредоносное ПО прямо «из коробки». Исследователи пишут, что проведенное ими расследование показало, что малварь не являлась частью официальной ROM производителей, то есть вредоносное ПО попало на устройства не на фабриках. Однако оно также не было установлено и самими пользователями. Исследователи делают вывод, что внедрением малвари в смартфоны занимался один из участников длинной логистической цепочки, которую устройства проходят от конвейеров фабрик до прилавков магазинов. На смартфонах были обнаружены шесть образчиков различных вредоносов, включая Loki —мощное шпионское решение, похищающее пользовательские данные и умеющее показывать рекламу, и мобильного шифровальщика Slocker. Специалисты Check Point не пишут, кто именно стал жертвами этих предустановленных вредоносов, но отмечают, что в одном случае это была крупная телекоммуникационная компания, а во втором случае — международное IT-предприятие. В блоге компании приведен полный список вредоносных APK и устройств, на которых приложения были обнаружены. Его можно увидеть ниже. » Нажмите, для открытия спойлера | Press to open the spoiler « com.fone.player1 Galaxy Note 2 LG G4 com.lu.compass Galaxy S7 Galaxy S4 com.kandian.hdtogoapp Galaxy Note 4 Galaxy Note 8.0 com.sds.android.ttpod Galaxy Note 2 Xiaomi Mi 4i com.baycode.mop Galaxy A5 com.kandian.hdtogoapp Galaxy S4 com.iflytek.ringdiyclient ZTE x500 com.android.deketv Galaxy A5 com.changba Galaxy S4 Galaxy Note 3 Galaxy S4 Galaxy Note Edge Galaxy Note 4 com.example.loader Galaxy Tab S2 com.armorforandroid.security Galaxy Tab 2 com.android.ys.services Oppo N3vivo X6 plus com.mobogenie.daemon Galaxy S4 com.google.googlesearch 5 Asus Zenfone 2 LenovoS90 com.skymobi.mopoplay.appstore LenovoS90 com.example.loader OppoR7 plus com.yongfu.wenjianjiaguanli Xiaomi Redmi air.fyzb3 Galaxy Note 4 com.ddev.downloader.v2 Galaxy Note 5 com.mojang.minecraftpe Galaxy Note Edge com.androidhelper.sdk Lenovo A850 »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Будьте бдительны!

Новость с xaker.ru | | |

| |

20.03.2017 - 9:11 20.03.2017 - 9:11 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| Хакеры взломали ОС Microsoft и Apple на глазах у сотен зрителей В рамках ежегодного соревнования хакеров Pwn2Own 2017 в канадском Ванкувере команды исследователей в области информационной безопасности на глазах у сотен зрителей взломали операционные системы Microsoft Windows и Apple MacOS. Об этом сообщает TechWorm. » Нажмите, для открытия спойлера | Press to open the spoiler « В первый день испытаний команда Qihoo360 взломала MacOS, найдя брешь в ядре и получив доступ к конфиденциальной информации. За это специалисты получили 10 тысяч долларов из общего призового фонда в миллион долларов. Такая же сумма досталась команде Chaitin Security Research Lab, которая смогла взломать MacOS с помощью другой уязвимости. Операционную систему Windows взломали специалисты из команд 360 Security и Team Sniper. Каждая из них заработала по 15 тысяч долларов. За вознаграждение в 55 тысяч долларов исследователи из Team Sniper и Sword Team также взломали браузер Microsoft Edge, а команда Chaitin Security нашла уязвимость в Mozilla Firefox. 360 Security досталось 35 тысяч долларов за взлом Safari. Pwn2Own — ежегодный турнир для хакеров, с 2007 года проходящий в рамках конференции по информационной безопасности CanSecWest. Участники должны за ограниченное время взломать определенное устройство или программу, после чего в обмен на денежное вознаграждение предоставить найденную уязвимость производителю. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

20.03.2017 - 18:40 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Если есть "потаённые" двери аля секрет полишинеля, то почему бы ими не воспользоваться?  | | |

| |

29.03.2017 - 11:42 29.03.2017 - 11:42 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

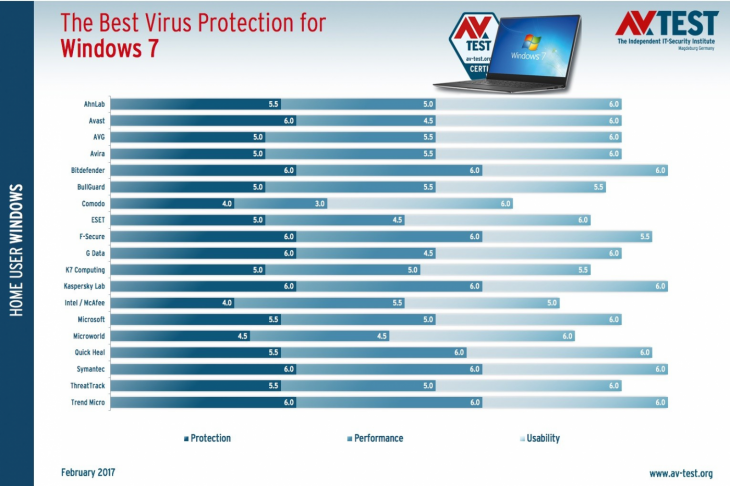

| Лучшие антивирусы для Windows 7 за февраль 2017 Немецкая лаборатория AV-TEST провела очередные тесты, на этот раз, чтобы выяснить лучшие потребительские антивирусы для Windows 7. Напомним, что Windows 7 до сих пор продолжает оставаться самой популярной настольной Windows несмотря на неплохие результаты Windows 10. » Нажмите, для открытия спойлера | Press to open the spoiler « Результаты тестов оказались схожими с теми, что были получены при тестировании лучших корпоративных решений. Среди лидеров набравших все 18 баллов: Bitdefender Internet Security, Kaspersky Lab Internet Security, Symantec Norton Security и Trend Micro Internet Security. За ними следует несколько антивирусов с почти максимальным баллом (17.5): F-Secure Safe и Quick Heal Total Security. Таким образом, российский производитель софта "Лаборатория Касперского" оказался в лидерах рейтинга. Напомним, что с выходом Windows 10, корпорация Microsoft решила активнее продвигать свой продукт, но пока в рейтингах ее решение отстает от лидеров. В данном тесте например продукт Microsoft Security Essentials получил лишь 16.5 баллов. В тесте лаборатории AV-TEST каждый продукт оценивали по трем параметрам, где каждый может дать максимум 6 баллов. Среди исследуемых параметров: Защита, Производительность и Юзабилити. Во время тестов, система Windows 7 с установленным антивирусом подверглась более 11 000 атак вирусов.   thevista.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

9.04.2017 - 22:42 9.04.2017 - 22:42 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

| Баг в Wi-Fi чипе Broadcom позволяет ломать устройства на базе iOS и Android «по воздуху» Специалисты Google Project Zero обнаружили RCE-уязвимость в Wi-Fi SoC (System on Chip) компании Broadcom. Данные чипы используются во множестве устройств, в том числе в смартфонах Samsung, Nexus 5, 6 и 6P, а также во всех моделях iPhone, начиная с iPhone 4, и новых iPod и iPad. Исследователи объясняют, что цепочка из нескольких эксплоитов, включающая атаку на уязвимость CVE-2017-6975, позволяет атакующему скомпрометировать устройство пользователя, находящегося в радиусе приема сигнала Wi-Fi. Причем никакого взаимодействия с жертвой не потребуется. По сути, достаточно просто подключиться к одной Wi-Fi сети с атакующим, чтобы атака стала возможна, и злоумышленник получил возможность выполнить на устройстве любой вредоносный код. Корень проблемы кроется в том, что Wi-Fi SoC можно обмануть и спровоцировать перезапись буфера стека. В Android проблема была устранена с выходом апрельского набора обновлений, а компания Apple выпустила iOS 10.3.1, представив экстренный патч. Данное исправление получили даже 32-битные устройства, поддержку которых Apple уже прекратила. Теперь обе компании настоятельно рекомендуют пользователям немедленно обновить свои устройства. Суммарно в Broadcom Wi-Fi SoC был найден десяток уязвимостей, и RCE-баги, угрожающие пользователям iOS и Android, это только две из них. Остальные баги не затрагивают популярные мобильные ОС, и являются проблемой Broadcom. То есть разработчикам Google и Apple придется ждать, пока специалисты Broadcom поправят оставшиеся ошибки. Детальное техническое описание проблемы и proof-of-concept эксплоит, который исследователи тестировали на Nexus 6P, под управлением Android 7.1.1 NUF26K, можно найти в официальном блоге Google Project Zero.

новость с xaker.ru | | |

| |

11.04.2017 - 11:14 |

Урсу

профи!

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 12.045

Регистрация: 23.09.2007

Пользователь №: 513.991

Респектов: 2276

| 0-day в Microsoft Office под атакой Bleeping Computer предупреждает о новой уязвимости нулевого дня в Microsoft Office, которая, согласно McAfee и FireEye, уже активно используется itw с целью скрытного исполнения кода и установки вредоносного ПО. Microsoft уже известно об этой бреши, но сомнительно, что разработчик успеет закрыть ее к очередному «вторнику патчей», то есть 11апреля. Первые атаки, нацеленные на эксплойт данной уязвимости, в McAfee зафиксировали в январе. Их сценарий прост и предполагает отправку по почте вредоносного документа Office с внедренной ссылкой на OLE-объект. На настоящий момент обнаружены только Word-файлы (RTF с расширением .doc), но эксперты не исключают возможность использования злоумышленниками других форматов – Excel, PowerPoint. При открытии документа-ловушки winword.exe подает HTTP-запрос на удаленный сервер и загружает вредоносный файл .hta, замаскированный под .rtf. Этот HTA исполняется на Windows автоматически, завершая процесс winword.exe, чтобы скрыть сообщение, выводимое пользователю защитой. Одновременно происходит загрузка дополнительных зловредов и подложного документа Word – для отвода глаз. Тестирование показало, что эксплойт невозможен, если пользователь просматривает документы Office в безопасном режиме (Protected View). По свидетельству исследователей, данной уязвимости подвержены все текущие версии Office на всех Windows. В отсутствие патча пользователям настоятельно рекомендуется не открывать документы Office, полученные из недоверенных источников, а также включить защищенный режим просмотра таких документов на Windows. Источник: threatpost.ru | | |

| |

|

|