яндекс.Ѕар Ц Ѕольшой брат следит за тобой. ак?

ѕроцитирую замечательную статью с хабра (спасибо автору), где буквально по полочкам разложен "функционал" Yandex.Bar. ƒумаю, она будет интересна тем форумчанам, которые пользуютс€ (или не замечают присутствие этого ѕќ на своей машине)¬озвраща€сь к последним инцидентам, св€занным с утечкой приватной информации через поисковые машины. ” многих возникает вопрос, как Ђсекретные ссылкиї ограниченные по сроку жизни и защищенные достаточно серьезной энтропией в случайных параметрах запроса могли попасть в индекс поисковой машины.

роме €вных причин таких, как:

1. ќшибки северной части веб-приложени€, котора€ допускает утечку (индексаци€ директорий).

2. —ами пользователи, публикующие в открытых источниках Ђсекретные ссылкиї.

3. —истемы сбора статистики, (Yandex-метрика), показа баннеров и другой внешний контент.

ѕричиной может €вл€тьс€ ѕќ, установленное на компьютере пользовател€. ќдной из таких программ посв€щено данное исследование. Ёто программа яндекс.Ѕар.

“ак что-же из себ€ представл€ет яндекс.Ѕар?

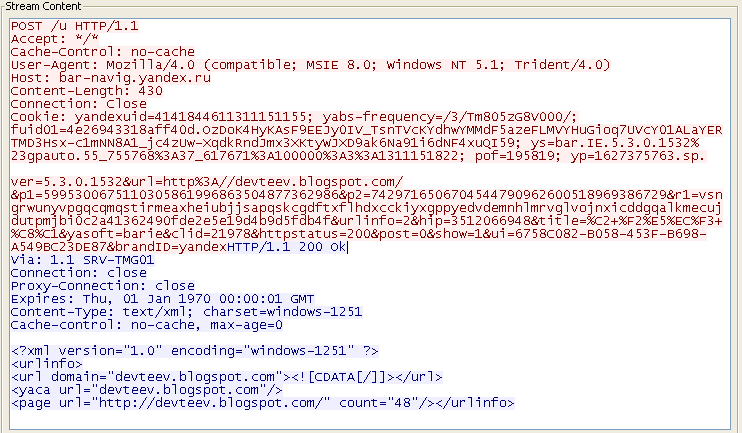

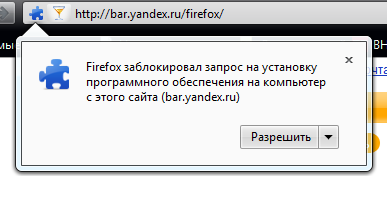

Ёто панель дл€ распространенных браузеров с возможностью поиска по интернету и быстрым доступом к различным интернет-сервисам, как утверждает сам производитель. ’орошо, устанавливаем это волшебное чудо к себе на компьютер, и, не пользу€сь его функци€ми, начинаем обычный серфинг по »нтернету. ѕервый же запрос дублируетс€ на хост bar-navig.yandex.ru:

—обственно, таким же образом, уникальные страницы сайта www.sendsms.megafon.ru, содержащие конфиденциальную информацию самых обычных пользователей и могли просочитьс€ в пабликЕ

слову, если заблокировать bar-navig.yandex.ru яндекс.Ѕар будет обращатьс€ к backup-bar-navig.yandex.ru.

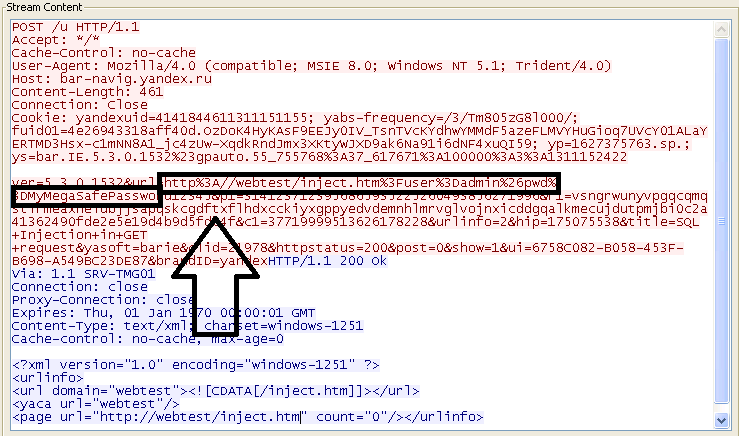

»дем дальше. ќбращаемс€ к внутреннему ресурсу:

(интересно, куда ушел мой секретный логин и пароль??)

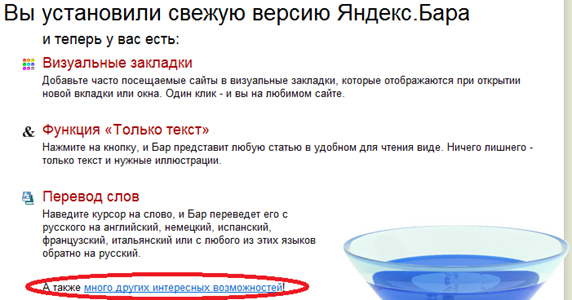

ѕопутно встречаем другие Ђполезныеї функции яндекс.Ѕара:

Ёто пр€мо праздник какой-то! Ќо, обратимс€ к лицензионному соглашению, которое, где-то с краю, висело при установке яндекс.Ѕара. Ќас интересует

5 раздел Ђ”слови€ использовани€ отдельных функций ѕрограммыї:

5.1. ѕользователь насто€щим уведомлен и соглашаетс€, что

при включении в ѕрограмме функции показа Ђ»ндекса ÷итировани€ї дл€ определени€ индекса цитировани€ сайта в интернете, который посещает ѕользователь во врем€ использовани€ ѕрограммы,

ѕравообладателю в автоматическом режиме сообщаетс€ анонимна€ (без прив€зки к ѕользователю) информаци€ о посещаемом сайте, до момента отключени€ указанной функции.

5.2. ѕользователь насто€щим уведомлен и соглашаетс€, что

при использовании в ѕрограмме функции показа Ђќтзывовї дл€ определени€ количества отзывов на просматриваемую ѕользователем во врем€ использовани€ ѕрограммы страницу в интернете,

ѕравообладателю в автоматическом режиме сообщаетс€ анонимна€ (без прив€зки к ѕользователю) информаци€ о просматриваемой странице, до момента отключени€ указанной функции.

5.3. ѕользователь насто€щим уведомлен и соглашаетс€, что при использовании в ѕрограмме функции Ђ“очно по адресуї дл€ предоставлени€ ѕользователю подсказок с исправленными ошибками ввода, ѕравообладателю в автоматическом режиме сообщаетс€ анонимна€ (без прив€зки к ѕользователю) информаци€ о символах, введенных в адресную строку браузера, до момента отключени€ указанной функции.

5.4. ѕользователь насто€щим уведомлен и соглашаетс€, что при использовании в ѕрограмме функции Ђѕроверка орфографииї дл€ проверки орфографии текстов в версии программы дл€ Internet Explorer, все тексты, вводимые ѕользователем в браузере во врем€ использовани€ ѕрограммы, исключа€ тексты, вводимые в формы ввода паролей, будут анонимно (без прив€зки к ѕользователю) отправл€тьс€ на автоматизированный сервис проверки орфографии ѕравообладател€. »сключительное право на словарные базы ќ–‘ќ (—Ѕ ќ–‘ќ) дл€ русского и украинского €зыков, используемые в сервисе проверки орфографии, принадлежат компании »нформатик: —Ѕ ќ–‘ќ © ќ–‘ќЩ, ќќќ Ђ»нформатикї, 2009.

5.5. ѕользователь насто€щим уведомлен и соглашаетс€, что, при использовании в ѕрограмме функции Ђѕеревод словї, перевод слов осуществл€етс€ с использованием технологий, разработанных компанией ѕ–ќћ“ (

http://www.promt.ru). Ћоги переводов будут анонимно (без прив€зки к ѕользователю) направл€тьс€ ѕравообладателю.

5.6. ѕользователь насто€щим уведомлен и соглашаетс€, что при использовании в ѕрограмме функции Ђќпределение местоположени€ї,

IP-адрес компьютера ѕользовател€ и данные о доступных Wi-FI сет€х будут анонимно (без прив€зки к ѕользователю) отправл€тьс€ на автоматизированный сервис определени€ местоположени€ партнера ѕравообладател€.5.7. ѕользователь может в любой момент отказатьс€ от передачи данных, указанных в п.п. 5.1. Ц 5.6., отключив соответствующие функции.

“ак вот оно как! ќказываетс€ € с этим согласилс€!

Ќо в отличии, например, от iPad, который после установки нового ѕќ об€зательно спросит, а желаю ли €, чтобы ѕќ использовало мое текущее месторасположение и пр., яндекс.Ѕар просто решил эти вопросы за мен€.

»так, € не согласен с 5.1. Ц 5.6 и хочу отключить соответствующий функционал. Ћезем в настройки панели яндекс.Ѕар и что мы видим? ƒа ровным счетом ни одного крыжика с именем Ђотключитьї там нет.

“ак как же отключить сомнительный функционал? ќказываетс€, отключение функций и вывод иконок на панель яндекс.Ѕар это одно и тоже. (интуитивно пон€тно)

ћораль сей басни такова, не устанавливайте к себе на компьютер ничего лишнего, а

если устанавливаете новый софт, не поленитесь и изучите лицензионное соглашение. ¬ противном случае, ваша лична€ жизнь может оказатьс€ досто€нием общественности.

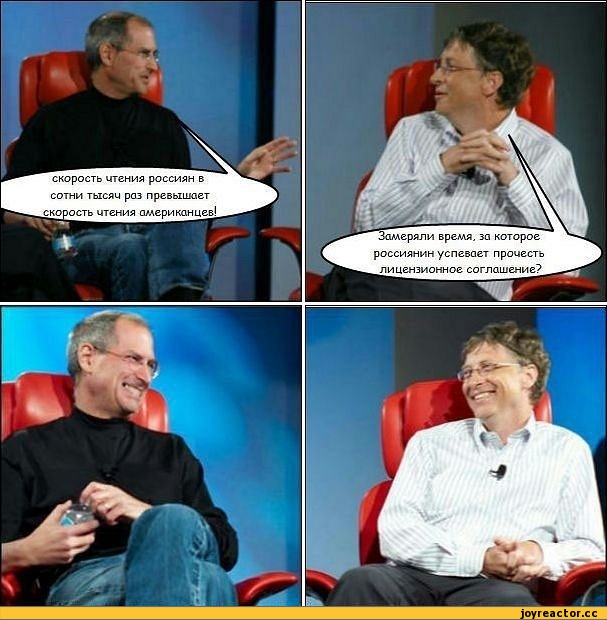

’оть это комиксы но не могу не согласитьс€ с этим:

P.S. »спользуйте ‘аерфокс! ќн плохого не посоветует!

кто не верит - посниффьте на √угл-бар, ћэйлру-бар, јќЋ-бар и т.п.

кто не верит - посниффьте на √угл-бар, ћэйлру-бар, јќЋ-бар и т.п.

¬ас ждЄт море неожиданных сюрпризов.

Ђ

Ђ