Новости сетевой безопасности, все новости по сетевой безопасности 5.03.2010 - 17:32 |

ЭЖД

*nix`оид

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 11.935

Регистрация: 18.09.2004

Пользователь №: 1.679

Респектов: 789

|  Атака по подбору RSA-ключей Атака по подбору RSA-ключей Цитата | Quote Исследователи из университета штата Мичиган нашли способ ускорения подбора закрытого 1024-битного RSA-ключа при наличии физического доступа к атакуемой системе. В то время как простое угадывание более 1000 двоичных цифр кода ключа может занять непостижимое количество часов, исследователи разработали способ свести время определения 1024-битного RSA-ключа, используемом для аутентификации, до примерно 100 часов. Метод основан на задействовании недоработки в реализации кода коррекции ошибок в библиотеке OpenSSL и дополнительном учете изменения параметров оборудования: искусственно вызывался сбой через незначительное изменение напряжения, подаваемого для питания атакуемой системы. Аппаратный сбой приводит к генерации некорректных RSA-сигнатур, после накопления около десятка тысяч таких сигнатур на кластере запускается процесс анализа, который основывается на отсутствии в OpenSSL случайной затравки (salt) при генерации ошибочных сигнатур. Тестовая атака производилась на систему Leon3 SoC на базе процессора SPARC, для анализа данных использовался работающий под управлением Debian GNU/Linux кластер из 80 узлов. Сообщается, что представленному методу атаки подвержен достаточно большой спектр потребительских устройств, таких как телефоны, медиа-плееры и ультрамобильные ПК. Подробности организации атаки с большим числом математических выкладок описаны в 6-страничном PDF-документе ( http://www.eecs.umich...DATE10RSA.pdf). _ http://www.theregister.co.uk/ | | |

| |

7.03.2010 - 2:26 7.03.2010 - 2:26 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

| ВНИМАНИЕ ПОЛЬЗОВАТЕЛЯМ БРАУЗЕРА OPERA!

В браузере Opera обнаружена уязвимость высокой степени опасности, которая может использоваться злоумышленниками для получения полного контроля над системой жертвы Уязвимость существует из-за ошибки при обработке HTTP заголовка Content-Length. Злоумышленник может заманить пользователя на специально сформированный сайт, отправить браузеру специально сформированный HTTP заголовок и аварийно завершить работу браузера или выполнить произвольный код на системе с привилегиями пользователя, запустившего браузер Opera. В публичном доступе находится демонстрационный код, который приводит к аварийному завершению работы браузера. В настоящий момент нет данных об использовании уязвимости злоумышленниками. Способов устранения уязвимости не существует в настоящее время. SecurityLab рекомендует не посещать неизвестные сайты с помощью Opera и запускать браузер с пониженными привилегиями в системе (например, с привилегиями гостевой учетной записи). Мы надеемся, что появившаяся уязвимость никак не связанна с ростом популярности браузера, о котором заявила Opera Software. | | |

| |

7.03.2010 - 2:42 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| блин, опять обломали полноценный переход на версию 10X  Так и сижу на 9.64 ( она тоже подвержена:Opera 9.64-10.50 уязвимы. Старые версии 8.54-9.27 - нет.) Кста, полазил по ресурсам, посвященным уязвимости, нашел примеры кода (php страницы) и попробовал: ESS ловит трафик, ругается и изолирует - не дает попробовать обрушить браузер и систему - реклама ESS  | | |

| |

9.03.2010 - 21:26 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| RSA-шифрование «раскололи» электричеством  Трое ученых из Мичиганского университета (США) сумели восстановить 1024-битный закрытый ключ шифрования RSA за 100 часов, используя кластер из восьми десятков компьютеров на базе процессора Pentium 4. Исследователи обнаружили, что могут заставить шифрующее устройство отдать закрытый ключ в чистом виде, всего лишь варьируя напряжение питания. » Нажмите, для открытия спойлера | Press to open the spoiler « Алгоритм шифрования RSA считается одним из наиболее стойких ко взлому: достаточно сказать, что подбор 768-битного закрытого ключа RSA на однопроцессорном ПК займет около полутора тысяч лет. Помимо собственно шифрования, алгоритм RSA широко используется для проведения безопасных транзакций в Интернете, защиты электронных материалов, цифровой подписи программ и многих других целей. Однако, как показали Тодд Остин (Todd Austin), Валерия Бертако (Valeria Bertacco) и Андреа Пелигрини (Andrea Pellegrini) из Мичиганского университета, взламывать RSA в лоб вовсе не обязательно. Ученые обнаружили уязвимость в библиотеке с открытыми исходными текстами OpenSSL, а именно в той ее части, которая выполняет авторизацию с использованием алгоритма шифрования с открытым ключом RSA. Слабое место в алгоритме коррекции ошибок приводит к тому, что искажение одного бита при операции умножения вынуждает шифрующее устройство отправлять клиенту 4 бита своего закрытого ключа в незашифрованном виде. Исследователи соорудили недорогой прибор, генерирующий нужные ошибки вычисления путем изменения напряжения питания шифрующего устройства, которым послужил встраиваемый компьютер на базе процессора Sparc и операционной системы Linux, и стали собирать утекающие в сеть в чистом виде биты закрытого ключа. Набрав около 9’000 сетевых сообщений, они прогнали полученные данные на кластере из 81 компьютера Pentium 4 с частотой 2,4 ГГц и восстановили 1024-битный закрытый ключ шифрования RSA за 104 часа. Как отмечают сами исследователи, найденная ими уязвимость вряд ли серьезно угрожает серверам, поскольку для ее использования требуется физический доступ к компьютеру. Однако такой метод вполне может применяться для взлома бытовых устройств, наподобие проигрывателей Blu-ray дисков. Впрочем, ученые утверждают, что найденная ими уязвимость легко и полностью устраняется коррекцией алгоритма обработки ошибок. Более подробно с результатами исследования можно ознакомиться в докладе (PDF) авторов , который будет представлен 10 марта на дрезденской конференции Design Automation and Test . По материалам сайтов theregister_co_uk и Мичиганского университета

Добавлено:Заяц Energizer оказался «троянским конем» Исследователи из центра быстрого реагирования US-CERT (Computer Emergency Readiness Team) при министерстве внутренней безопасности США обнаружили, что зарядные USB-устройства компании Energizer устанавливают на ПК пользователей, кроме безобидной программы для управления, троянец, который открывает потенциальным злоумышленникам удаленный доступ к системе. » Нажмите, для открытия спойлера | Press to open the spoiler « По сообщениям CERT, уязвимости подвержены системы Windows, причем подозрительный модуль ожидает команд на порту 7777. Устранить уязвимость довольно легко для опытных пользователей, но эксперты отмечают, что сама ситуация появления троянца в программе из доверенного источника довольно необычна. Большинство пользователей, скорее всего, не придаст значения предупреждениям, которые появятся, когда система безопасности Windows Vista или Windows 7 выдаст предупреждение об открытом порте.

Компания Symantec, которая также исследовала зараженное ПО от Energizer, не столь категорична в оценках. Во-первых, программа поставляется не в комплекте с зарядным устройством, а распространяется через сайт производителя, поэтому число пострадавших должно быть намного меньше, чем общее число проданных зарядных устройств Energizer DUO. Во-вторых, вредоносная природа модуля, открывающего порт для приема команд, доподлинно не подтверждена. Тем не менее, троянец уже получил обозначение Troj/Bckdr-RBF.

Проведенное компанией Symantec расследование показало, что файлы программы от Energizer были скомпилированы 10 мая 2007 г. Хотя сейчас трудно утверждать, что вредоносные составляющие присутствовали в программе с самого начала, эксперты Symantec склоняются именно к таким выводам. Судя по всему, потенциально вредоносный модуль был разработан за пределами США и включен в комплект управляющей программы сознательно – создатель установочного пакета явно знал, что делает. Как бы то ни было, мало кто захочет, чтобы зарядное USB-устройство для аккумуляторов само загружало и запускало файлы, либо передавало их наружу без ведома владельца компьютера. Специалисты US-CERT, например, опасаются, что злополучная программа была написана где-нибудь в Китае, а вредоносные модули включены специально с разведывательными целями. По материалам сайта Yahoo!News и специального бюллетеня антивирусной компании Sophos. | | |

| |

13.03.2010 - 2:54 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Внимание! Атака Zero-day против Internet Explorer! Компания Trend Micro информирует о новой Zero-day уязвимости в Internet Explorer. И, как говорит разработчик, именно в ответ на это корпорация Microsoft опубликовала «Советы по безопасности», притом что средства нейтрализации все еще находятся в разработке. Уязвимость браузера Internet Explorer (IE) существует благодаря неверной ссылке на указатель в программном коде браузера. При определенных условиях эта ошибка может использоваться для выполнения вредоносного кода. » Нажмите, для открытия спойлера | Press to open the spoiler « Данная уязвимость в основном затрагивает версии Internet Explorer 6 и 7. Она отсутствует в браузере Internet Explorer 8. Пользователям этих браузеров рекомендуется соблюдать временные меры защиты, рекомендованные в советах по безопасности Microsoft, вплоть до выпуска соответствующих исправлений. Компьютеры, на которых установлены последние версии операционных систем Windows - Windows 7 и Server 2008 - не подвержены этой угрозе, поскольку они поставляются с браузером IE 8. Пользователям более ранних версий Windows рекомендуется установить IE 8.

Программное обеспечение Trend Micro классифицирует вредоносный код JavaScript, использующий уязвимость CVE-2010-0806 и организующий несанкционированную загрузку файлов на зараженные компьютеры, как JS_SHELLCODE.CD. Источник: THG | | |

| |

13.03.2010 - 4:53 |

Iggi

житель Земли

Группа: Заблокированные

Сообщений: 1.915

Регистрация: 5.02.2006

Из: Серебряный Бор

Пользователь №: 117.099

Респектов: 1423

| HugoBo-SS, сегодня столкнулся с этой проблемой, JS код от одного халявного сайта(музыкального, русскоязычного, но сервер находится в США) постоянно просил денег за "безопасность" вашего компьютера. Само-собой 300 руб. за безопасность. AVIRA после ручной настройки справилась, но не до конца. После каждого движения по сайту скрипт выскакивал вновь и AVIRA его блокирует, приходится кликать каждый раз на запрет. Это нормально, заражен не ваш комп, а сайт. Сайт довольно сладкий, дает скачивать музыку lossles бесплатно. Очень богатое содержание. Корова блокирует все, кроме шапки, для скачивания ее приходится отключать. У меня есть IE8 и Опера и Хром, но в данном случае Mozilla намного безопаснее и нагляднее, оставте IE(5-6-7-8) на всякий случай, работайте на альтернативе. | | |

| |

14.03.2010 - 23:11 |

Урсу

профи!

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 12.045

Регистрация: 23.09.2007

Пользователь №: 513.991

Респектов: 2276

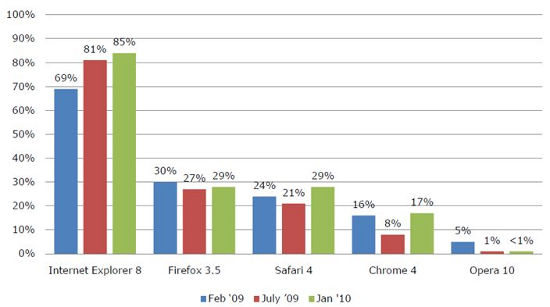

| IE8 опережает Chrome 4, Firefox 3.5, Opera 10 и Safari 4 по степени защищенности. Цитата | Quote Несмотря на уязвимости, регулярно обнаруживаемые в браузере Internet Explorer 8, а также отсутствие в нем полноценной поддержки примерно 2000 популярных сайтов, есть сферы, в которых детище Microsoft по-прежнему остается вне конкуренции. К числу таких областей относится и защищенность от вредоносного ПО (так называемых malware программ). По данным NSS Labs, браузер Internet Explorer 8 способен блокировать в среднем в три раза больше вредоносных приложений, чем конкурирующие с ним Chrome 4, Firefox 3.5, Opera 10 и Safari 4.  Как видно на опубликованном графике, сейчас Internet Explorer 8 блокирует 85 процентов прямых угроз, тогда как вторые по этому показателю браузеры Safari 4 и Firefox 3.5 способны отследить лишь 29 процентов угроз. А наименее безопасным является браузер Opera 10, отсекающий менее одного процента вредоносных программ. Нельзя не отметить и последовательный рост безопасности Internet Explorer 8, чья защищенность с февраля 2009 года по январь 2010 года выросла на 16 процентов (с 69 до 85 процентов). При этом аналогичные показатели остальных популярных браузеров за тот же период времени колебались, а безопасность Opera 10 и вовсе снизилась более чем в пять раз. Столь высокий уровень безопасности в Internet Explorer 8 реализован благодаря специальной функции SmartScreen Filter, разработанной для защиты пользователей от интернет-атак. Согласно собственной статистике Microsoft, по меньшей мере, в одной из 250 загрузок, произведенных пользователями, содержится вредоносный программный код, способный впоследствии заразить компьютер конечного пользователя. Таким образом, по мнению разработчиков, применение браузера Internet Explorer 8 является наилучшим выбором для защиты от онлайн-угроз. Источник: www.ferra.ru | | |

| |

15.03.2010 - 0:39 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| На FERRA "забыли" первести подовину статьи , где руководитель проекта IE8, Eric Lawrence, расхваливает, какой он, ишак (IE), белый и пушистый, и как они заблокировали 560 млн запросов к страницам, а в день блокируют 3 млн запросов и дальше бла-бла о своей крутости ( кому интересно, ссылка выше). Закономерный и риторический вопрос от полной статьи возник: кто заказывает "музыку" в NSS Labs. Отчет: . И вопрос: должен ли браузер заниматься , в нагрузку, данной работой, или, все же, этот удел спец ПО? | | |

| |

18.03.2010 - 18:00 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Хакер заблокировал больше 100 автомобилей  В американском городе Остин, штата Техас, произошел примечательный случай – бывший работник компании по продаже автомобилей дистанционно вывел из строя более 100 машин. Неисправности выражались в том, что машины вообще отказывались заводиться, либо включали звуковой сигнал посреди ночи. » Нажмите, для открытия спойлера | Press to open the spoiler « Отдел местной полиции по преступлениям в сфере высоких технологий задержал 20-летнего Омара Рамос-Лопеса (Omar Ramos-Lopez), бывшего работника компании Texas Auto Center. Полиция считает, что Рамос-Лопес использовал для своего преступления веб-интерфейс специальной системы, которая обычно используется продавцами автомобилей для напоминания владельцам о неоплаченных счетах. Хотя учетная запись Рамос-Лопеса была аннулирована месяц назад, когда его уволили из Texas Auto Center по сокращению штатов, злоумышленник решил отомстить работодателю, взломав учетную запись одного из коллег.

Система Webtech Plus, которую использовал Рамос-Лопес для своих проделок, поддерживается компанией Pay Technologies. Для использования этой системы продавцы автомобилей устанавливают под приборную панель машины специальный прибор, который принимает команды из центра управления на частоте пейджерной сети. Отдать команду такому прибору можно дистанционно, через специальный защищенный веб-сайт. С помощью этой системы продавец может удаленно отключить зажигание, либо включить периодический звуковой сигнал клаксона – это должно напомнить покупателю о просрочке платежа. Разработчики системы подчеркивают, что система ни в коем случае не останавливает уже едущий автомобиль.

Первые претензии от возмущенных клиентов стали поступать в Texas Auto Center еще в конце февраля текущего года. Многим покупателям приходилось вызывать эвакуатор или отключать клеммы аккумулятора, чтобы выключить сигнал. Также многие люди не попали на работу из-за дистанционно выключенного зажигания на своем автомобиле. Поток претензий прекратился, когда служащие Texas Auto Center сменили пароли для всех действующих учетных записей в системе Webtech Plus. Полиция запросила системные журналы у компании Pay Technologies, а затем отследила по IP-адресу Рамос-Лопеса, который выходил в Интернет через канал компании AT&T.

Как выяснилось в ходе расследования, Рамос-Лопес сначала выбирал для мести покупателей по именам. Затем он собрал базу данных на 1100 покупателей, которые приобрели машину с устройством Webtech Plus. Отключение зажигания и включение звукового сигнала в неурочное время он выполнял в алфавитном порядке.

Интересно, что представители компании Pay Technologies оказались удивлены сообщениями о включении сигналов среди ночи. По их словам, активировать эту функцию система позволяет только с 9 до 21 часа. Впрочем, здесь могла сказаться разница во времени между местом, где расположен центр обработки данных Pay Technologies, и штатом Техас, где произошли досадные для компании события. Также представители Pay Technologies, заявили, что это первый за 10 лет работы системы случай, когда функцию дистанционного автомобильного иммобилайзера использовали не по назначению. По материалам сайта Wired. | | |

| |

21.03.2010 - 11:47 |

ЭЖД

*nix`оид

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 11.935

Регистрация: 18.09.2004

Пользователь №: 1.679

Респектов: 789

|  Червь Koobface, заражающий социальные сети, снова активен Червь Koobface, заражающий социальные сети, снова активен Цитата | Quote «Лаборатория Касперского» предупредила о всплеске активности червя Koobface, активно заражающего сайты социальных сетей. Вредоносная программа атакует такие популярные порталы как Facebook и Twitter, и использует взломанные сайты в качестве собственных командных серверов. По наблюдениям группы исследователей «Лаборатории Касперского», в течение трех последних недель командные серверы Koobface отключались или подвергались лечению в среднем три раза в сутки. Командные серверы используются для посылки удаленных команд и обновлений на все компьютеры, зараженные данным червем. Сначала количество работающих командных серверов червя постоянно снижалось: 25 февраля их было 107, а 8 марта уже 71. Однако затем в течение всего двух суток их число выросло вдвое, до 142. По состоянию на 18 марта количество серверов составило 79, так что в ближайшее время стоит ожидать очередного роста. Проследить количество командных серверов Koobface можно, оценив географическое распределение IP-адресов, через которые происходит обмен информацией с зараженными компьютерами. В первую очередь количество серверов увеличилось в США — их доля выросла с 48% до 52%. Советы «Лаборатории Касперского» пользователям: - Будьте осторожны при открытии ссылок в сообщениях подозрительного содержания, даже если вы получили их от пользователя, которому доверяете.

- Используйте современный браузер последней версии: Firefox 3.x, Internet Explorer 8, Google Chrome, Opera 10.

- По возможности не раскрывайте в сети личную информацию: домашний адрес, телефонный номер и т. д.

- Регулярно обновляйте антивирусное ПО на вашем компьютере, чтобы обезопасить себя от новейших версий вредоносных программ.

_ http://www.kaspersky.ru/ | | |

| |

|

|