Новости сетевой безопасности, все новости по сетевой безопасности 8.09.2013 - 22:54 |

grts

Специалист

Группа: Пользователи

Сообщений: 446

Регистрация: 26.06.2007

Пользователь №: 422.074

Респектов: 93

Предупреждений:

| Цитата | Quote(zoog @ 8.09.2013 - 22:23) Нуу, не знаю. Полная свобода на улицах вас бы испугала, почему в Сети должно быть иначе? Контроль быть - должен, не будете с этим спорить, полагаю. Ну а то, что правительство будет рыться в использованном нижнем белье вашем - ну гоогле же роется, и ничего, мммногим это даже вроде как нравится. Полная свобода на улицах испугала бы!? -разумеется. И контроль цивилизованный в интернете должен безусловно быть. А вот если бы на улице за КАЖДЫМ ходил полицейский, когда хочется - выворачивал Вам карманы, вламывался в дом, когда ему(надзирающему) удобно и брал что хотел (что понравилось)!? И разумеется все производилось бы исключительно на законных основаниях и исключительно во благо НАС, то есть народа!  | | |

| |

8.09.2013 - 23:06 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Цитата | Quote(zoog @ 8.09.2013 - 23:23) Нуу, не знаю. Полная свобода на улицах вас бы испугала, почему в Сети должно быть иначе? Контроль быть - должен, не будете с этим спорить, полагаю. Всё д. иметь пределы разумного. Надеюсь, по этому тоже не будем спорить  "Грязное бельё" можно показывать, конечно  Но это - ограниченное право , а не обязанность  Да и, кроме этого, есть строго конфиденциальные данные, в том числе, и частные, затрагивающие безопасность личности ( вплоть до жизнеобразующей). Можно на эту тему и топик окрыть, если есть желание подискутировать дальше. (просто эта тема - информационная, а не флейм  ) | | |

| |

18.09.2013 - 0:17 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| ФБР официально призналась в контроле над анонимной сетью Tor

Агент ФБР в рамках судебных слушаний признал, что его спецслужба стоит за взломом серверов анонимной сети Tor. Внедренный в сервера Freedom Hosting код был предназначен для разоблачения пользователей анонимной сети. » Нажмите, для открытия спойлера | Press to open the spoiler « Федеральное бюро расследований (ФБР) подтвердило свою причастность к взлому и управлению серверами, обслуживающих анонимную сеть Tor. Соответствующее заявление в суде сделал специальный агент ФБР Брук Донахью (Brooke Donahue), сообщает Wired. 28-летний Эрик Оуэн Маркес (Eric Eoin Marques), проживающий в Дублине предположительный создатель хостинг-компании Freedom Hosting, обвиняется в распространении детской порнографии через сеть Tor. По словам защитников Маркеса, агенты ФБР еще до его ареста, без судебных санкций, вторглись в дата-центр, где размещались сервера Freedom Hosting, и установили ПО для перехвата данных. Газета The Irish Independent утверждает, что Маркес еще несколько месяцев назад пытался внести изменения в настройки серверов Freedom Hosting, но не смог этого сделать, поскольку ФБР сменило их пароли. Сеть Tor позволяет анонимно размещать в Сети веб-сайты и предоставлять пользователям доступ к ним на условиях анонимности. В числе прочих задач она используется для распространения запрещенного контента, например, детской порнографии. Стоит заметить, что Freedom Hosting, попавший под контроль ФБР - немаловажный хостинг Tor. Через три дня после очередного ареста Маркеса 4 августа 2013 г. в блоге компании Tor Project была опубликована запись о множественных обращениях пользователей о пропаже из сети большого количества адресов скрытых сервисов. В общей сложности из каталога исчезло около половины сайтов, работающих в псевдодомене .onion (являющихся скрытыми сервисами Tor), в том числе и не связанных с нелегальным контентом. Эксперты проанализировали код установленного на серверах ПО и пришли к выводу, что оно эксплуатирует уязвимость в браузере Firefox 17 ESR, на основе которого собран пакет Tor Browser Bundle. Этот пакет, свободно размещенный на официальном сайте проекта, предназначен для пользователей, которые желают воспользоваться анонимной сетью. Обратный инжиниринг позволил выяснить, что целью скрытого кода является разоблачение анонимных пользователей: путем передачи уникального MAC-адреса устройства, с которого выполнен вход в интернет, и имя компьютера жертвы в операционной системе Windows. Эти данные отправлялись на неизвестный сервер в Северной Виргинии, США, для определения IP-адреса пользователя. Удалось найти два адреса, на которые скрытый код отправлял данные, однако с кем они были связаны, установить не удалось - трассировка обрывалась на одном из серверов американской телекоммуникационной компании Verizon. Причастность ФБР к созданию этого кода была подтверждена официальным представителем впервые. До этого наблюдатели могли лишь догадываться о том, кто является его автором. Было наиболее очевидно, что к этому причастны именно властные структуры, так как предназначением кода было рассекречивание пользователей, а не установка какого-либо бэкдора. Выступая в суде, спецагент Донахью пояснил, что код был внедрен для поиска соучастников Маркеса. Недавно внимание к сети Tor было проявлено по той причине, что, как оказалось, ее финансированием на 60% занимается американское правительство. Стоит отметить, что изначально Tor создавалась как военная разработка, и уже затем этот проект приобрел открытый характер. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Cnews | | |

| |

18.09.2013 - 16:34 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Критическая уязвимость в Internet Explorer

Для пользователей ослика любых версий актуально! Дата публикации: 18.09.2013 Дата изменения: 18.09.2013 Опасность: Критическая Наличие исправления: Инстуркции по устранению CVSSv2 рейтинг: (AV:N/AC:L/Au:N/C:C/I:C/A:C/E:H/RL:W/RC:C) = Base:10/Temporal:9.5 CVE ID: CVE-2013-3893 Уязвимые версии: Internet Explorer 6.x, 7.x, 8.x, 9.x, 10.x, 11.x » Нажмите, для открытия спойлера | Press to open the spoiler « Вектор эксплуатации: Удаленная Воздействие: Компрометация системы CWE ID: CWE-119: Ошибки работы с буфером Наличие эксплоита: Активная эксплуатация уязвимости Описание: Уязвимость позволяет удаленному пользователю выполнить произвольный код на целевой системе. Уязвимость существует из-за ошибки использования после освобождения в библиотеке mshtml.dll при обработке некоторых объектов. Удаленный пользователь может выполнить произвольный код на целевой системе. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Примечание: уязвимость активно эксплуатируется в настоящее время. Решение: Способов устранения уязвимости не существует в настоящее время. Microsoft выпустила временное решение Fix It, доступное по адресу: Источник: SecurityLab_ru | | |

| |

27.09.2013 - 20:55 27.09.2013 - 20:55 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

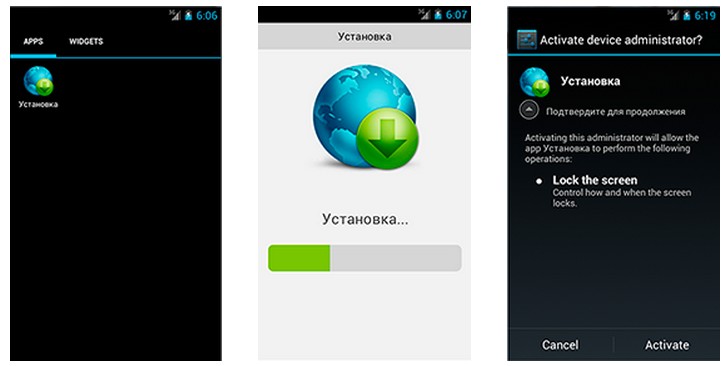

| Обнаружена крупнейшая в мире бот-сеть из 200 000 зараженных устройств на базе Android Специалисты компании «Доктор Веб» — российского производителя антивирусных средств защиты информации — обнаружили самую крупную в мире бот-сеть из инфицированных мобильных устройств на базе ОС Android. На сегодняшний день известно о более чем 200 000 смартфонах, которые были заражены вредоносными программами семейства Android.SmsSend и входят в ее состав. Основной источник заражения в этом случае – принадлежащие злоумышленникам или взломанные интернет-ресурсы. Наибольшее число инфицированных устройств принадлежит российским пользователям, на втором месте по данному показателю располагается Украина, далее следуют Казахстан и Белорусь. По предварительным оценкам ущерб, нанесенный пользователям злоумышленниками в результате данного инцидента, может исчисляться многими сотнями тысяч долларов.  Для заражения мобильных устройств и включения их в состав бот-сети злоумышленники использовали несколько вредоносных приложений: среди них новый троянец Android.SmsSend.754.origin, а также вредоносные программы Android.SmsSend.412.origin (известна с марта 2013 года, распространяется под видом мобильного браузера), Android.SmsSend.468.origin (известна с апреля 2013 года) и маскирующийся под мобильный клиент для социальной сети «Одноклассники» троянец Android.SmsSend.585.origin, известный антивирусному ПО Dr.Web с июня 2013 года. В большинстве случаев источниками заражения являются принадлежащие злоумышленникам, а также взломанные сайты, распространяющие вредоносные программы. Троянец Android.SmsSend.754.origin представляет собой apk-приложение с именем Flow_Player.apk. Устанавливаясь в операционной системе, он просит пользователя запустить данную программу с привилегиями администратора устройства — это позволит вредоносному приложению осуществлять управление блокировкой дисплея. Кроме того, Android.SmsSend.754.origin в дальнейшем скрывает свой значок с главного экрана мобильного устройства. После завершения процедуры установки троянец отправляет злоумышленникам информацию об инфицированном устройстве, включая уникальный идентификатор IMEI, сведения о балансе, код страны, номер телефона жертвы, код оператора, модель мобильного телефона и версию ОС. Затем Android.SmsSend.754.origin ожидает поступления от злоумышленников соответствующей команды, по которой он может отправить СМС-сообщение с определённым текстом на заданный номер, выполнить СМС-рассылку по списку контактов, открыть заданный URL в браузере или продемонстрировать на экране мобильного устройства сообщение с определённым заголовком и текстом. По сведениям, собранным специалистами компании «Доктор Веб», в бот-сеть на сегодняшний день входит более 200 000 мобильных устройств, работающих под управлением Google Android, при этом наибольшая их часть (128 458) принадлежит российским пользователям, на втором месте располагается Украина с показателем 39 020 случаев заражения, на третьем — Казахстан: здесь от действий злоумышленников пострадали 21 555 пользователей. Новость утащил с drweb.com | | |

| |

3.10.2013 - 22:17 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Ad Plus вместо AdBlock Plus

Это один из тех случаев, когда пользователь ищет защиту, а находит лишь проблемы. Мой друг Серхио де лос Сантос (Sergio de los Santos) прислал мне ссылку на поддельное приложение, замаскированное под AdBlock Plus – широко известную и полезную программу, которое многие пользователи используют в своих браузерах. На момент загрузки поддельное приложение было активно в Google Play, и все, кто его загрузил, вместо программы, блокирующей нежелательную рекламу в браузере, получили нечто противоположное – еще больше рекламы и проблемы с сохранностью конфиденциальных данных » Нажмите, для открытия спойлера | Press to open the spoiler « .Я могу с уверенностью это утверждать, поскольку анализ кода показал, что это приложение – образец рекламного ПО (Adware). Продукты «Лаборатории Касперского» детектируют его как HEUR:AdWare.AndroidOS.Starsys.b Но что именно делает это вредоносное приложение, будучи установленным на устройстве жертвы? Много всего разного, в том числе: android.permission.READ_LOGS (читает на Android-устройстве архивные журналы, содержащие, в частности конфиденциальные личные данные пользователя) android.permission.BLUETOOTH (получает доступ к настройкам Bluetooth на устройстве с возможностью изменять их и разрешать входящие соединения с других устройств, находящихся в зоне действия сигнала) android.permission.INTERNET ( предоставляет приложениям доступ в интернет) android.permission.RECEIVE_SMS (получает доступ к сообщениям SMS с возможностью читать и даже удалять их без согласия жертвы) android.permission.READ_CONTACTS (получает полный доступ к списку контактов пользователя) Монетизация Adware-программы осуществляется через рекламный сервис RevMob На сайте RevMob объясняется, как это работает: «Простой и эффективный рекламный блок предлагает пользователю загрузить бесплатное приложение. Вы получаете плату за клики и установку приложения ». Вот для чего разработчики Adblock Plus создали свою поддельную программу. К счастью, к моменту написания этого текста вредоносное приложение уже было удалено из Google Play. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Securelist | | |

| |

9.10.2013 - 13:50 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Хакеры взломали сайты Avira и AVG

Палестинские хакеры осуществили дефейс сайтов антивирусных компаний Avira и AVG, а также популярного сервиса мгновенных сообщений WhatsApp. В сообщении, размещенном на взломанных сайтах, хакеры напоминают миру о существовании Палестины и о праве граждан этой страны на мирную жизнь. В Avira утверждают, что дефейс был осуществлен за счет взлома системы интернет-провайдера Network Solutions, с которым сотрудничает компания. Выяснилось, что зарегистрированная в Network Solutions учетная запись, которая используется для управления DNS-записями, была доступна третьим лицам. Злоумышленники отправили провайдеру запрос на смену пароля. В Network Solutions запрос выполнили, предоставив тем самым третьим лицам управление DNS Avira. Используя новые учетные данные, киберпреступники изменяли записи, указывая на свои DNS-серверы. Все выше перечисленное позволяет злоумышленникам также изменять MX-записи и перенаправлять письма электронной почты, или, как в случае с Avira, изменить адрес, который используется для загрузки обновлений сигнатур. Отметим, что на момент написания статьи веб-сайты уже были восстановлены. Дефейс (англ. deface – уродовать, искажать) – тип взлома сайта, при котором главная страница веб-сайта заменяется на другую – как правило, вызывающего вида: реклама, предупреждение, угроза или шутка. Зачастую доступ ко всему остальному сайту блокируется, или же прежнее содержимое сайта вовсе удаляется. Источник: SecurityLab | | |

| |

17.10.2013 - 13:46 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Эксперт: Android использует небезопасное шифрование в SSL-соединении

Эксперт в области информационной безопасности Джордж Лукас (George Lukas) обвинил Google в использовании устаревших протоколов шифрования во всех SSL-соединениях при создании ОС Android. » Нажмите, для открытия спойлера | Press to open the spoiler « о словам исследователя, в конце 2010 года мобильная прошивка была переведена с протокола AES256-SHA на использование по умолчанию устаревших и небезопасных протоколов RC4 и MD5. Эксперт утверждает, что ошибки при использовании протокола MD5 известны уже на протяжении многих лет. Однако, Лукас уверен, что виновными в данной ситуации являются не разработчики операционной системы, а создатели Java. «То, что сделали инженеры Google, чтобы понизить уровень безопасности пользователей, было простым копированием того, что ранее предприняли разработчики Java». «В реализации Java, код, ответственный за создание списка шифров, разделяется на два файла. Сначала создается приоритетный список шифров в классе CipherSuite. Затем все разрешенные шифры, имеющие необходимый приоритет, добавляются к списку в функции CipherSuiteList.getDefault(). При этом, список шифров существенно не изменялся со времени импорта Java 6 в Hg, когда впервые появился OpenJDK», - отмечает исследователь. По его словам, списки шифров, используемые в большинстве Android-устройств, были созданы в 2002 году и использованы разработчиками Google в 2010 году при создании Android 2.3. При этом в RC4 ошибки были обнаружены еще в 2001 году, а MD5 был взломан в 2009 году. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Securitylab | | |

| |

23.10.2013 - 15:26 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Шифрование данных - ключевой элемент стратегии АНБ

Из всех разоблачений, сделанных на основе собранных Эдвардом Сноуденом документов, самыми шокирующими оказались те, что затрагивают область шифрования, констатирует журналист Le Monde Ив Эд. Выяснилось, что Агентство национальной безопасности (АНБ) США может не только перехватывать, анализировать и хранить миллиарды сеансов связи, но и читать их содержимое, даже если оно зашифровано. Все началось в 1990-е годы, когда американское правительство решило положить конец свободному распространению бесплатных и легких в использовании шифровальных программ. В 1996 году была предпринята попытка принять закон, обязывающий всех производителей компьютеров устанавливать в свои устройства единый шифровальный модуль, коды которого были бы известны АНБ, однако из-за единодушного протеста и либералов, и консерваторов от этой идеи пришлось отказаться, говорится в статье. » Нажмите, для открытия спойлера | Press to open the spoiler « Не сумев добиться своего через демократические институты, разведсообщество решило пойти окольными путями, продолжает журналист. В рамках программы Bull-Run был создан арсенал суперкомпьютеров, способных взламывать пароли, перебирая миллиарды комбинаций в секунду. Кроме того, АНБ атаковало сервера интернет-компаний и производителей ПО с целью похитить их коды и заставляло разработчиков оставлять в программах так называемые "бэкдоры" - "черные ходы", позволяющие перехватывать сообщения в момент отправления или получения, то есть до шифрования. Самыми тревожными являются сообщения о том, что АНБ вмешивалось в процесс разработки международных стандартов шифрования, чтобы сделать их более уязвимыми. Так, в 2006 году Национальный институт стандартов и технологий США (NIST) по рекомендации агентства сертифицировал алгоритм генерации псевдослучайных чисел Dual EC DRBG. Уже через год выяснилось, что в нем имеются слабые места, в частности скрытая возможность предсказывать генерируемую алгоритмом последовательность чисел на основе данных о нескольких уже сгенерированных случайных байтах. Несмотря на выявленные недостатки, АНБ сумело добиться сертификации Dual EC DRBG во Всемирной организации по стандартизации, пишет Ив Эд. "Главное преступление АНБ - это подрыв нашего фундаментального доверия к интернету, - считает американский криптограф Брюс Шнайер. - Мы больше ни в чем не уверены". Частный сектор вынужден реагировать на подобные сообщения, отмечает автор статьи. Google уже объявил о решении ускорить внедрение технологии, использующей одноразовые коды. Шифровальщик Мэтью Грин из Университета Джонса Хопкинса предрекает "взрыв новых исследований и революцию в области шифровального ПО". Однако математики предупреждают, что в условиях стремительного развития криптоанализа любая самая надежная защита устареет уже через несколько лет, сообщается в публикации. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: InoPressa, по матеиалу Le Monde | | |

| |

11.11.2013 - 16:51 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Критическая уязвимость в Microsoft Internet Explorer

Дата публикации: 11.11.2013 Дата изменения: 11.11.2013 Всего просмотров: 0 Опасность: Критическая Наличие исправления: Нет Количество уязвимостей: 1 CVSSv2 рейтинг: (AV:N/AC:L/Au:N/C:C/I:C/A:C/E:H/RL:U/RC:C) = Base:10/Temporal:10 CVE ID: Нет данных Вектор эксплуатации: Удаленная Воздействие: Компрометация системы CWE ID: CWE-119: Ошибки работы с буфером Наличие эксплоита: Активная эксплуатация уязвимости Уязвимые продукты: Microsoft Internet Explorer 7.x Microsoft Internet Explorer 8.x Microsoft Internet Explorer 9.x Microsoft Internet Explorer 10.x Уязвимые версии: Microsoft Internet Explorer 7.x, 8.x, 9.x, 10.x Описание: Уязвимость позволяет удаленному пользователю выполнить произвольный код на целевой системе. Уязвимость существует из-за неизвестной ошибки в библиотеке msvcrt.dll. Удаленный пользователь может с помощью специально сформированного web-сайта вызвать повреждение памяти и выполнить произвольный код на целевой системе. Примечание: уязвимость активно эксплуатируется в настоящее время.

Решение: Способов устранения уязвимости не существует в настоящее время. Источник: securitylab_ru | | |

| |

|

|