Новости сетевой безопасности, все новости по сетевой безопасности 25.09.2014 - 0:07 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| jQuery.com взломан

Если ваши сайты содержат ссылки на jquery.com — самое время убрать/заменить, т.к. сайт jQuery.com был взломан. We have detected a new compromise of jquery.com and are taking action to mitigate the attack. Updates to follow.— jQuery

September 24, 2014 iFrame переадресовывал на сайт, содержащий RIG exploit kit. В коде страницы jquery.com был текст: I'm looking for a new job, I'm so sorry for this experiment with iframe, no one was injured, all files was permanently deleted. Greetz: Umputun, Bobuk, Gray, Ksenks @ radio-t.com My PGP public key is: | | |

| |

15.10.2014 - 18:34 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Раскрытие важных данных в SSL

Дата публикации: 15.10.2014 Дата изменения: 15.10.2014 Опасность: Высокая Количество уязвимостей: 1 CVSSv2 рейтинг: (AV:N/AC:L/Au:N/C:P/I:P/A:N/E:U/RL:W/RC:C) = Base:6.4/Temporal:5.2 CVE ID: CVE-2014-3566 Вектор эксплуатации: Удаленная Воздействие: Раскрытие важных данных CWE ID: Нет данных Наличие эксплоита: Нет данных Уязвимые продукты: SSL 3.х Уязвимые версии: SSL 3.х Описание: Уязвимость позволяет удаленному пользователю получить доступ к зашифрованным соединениям. Уязвимость существует из-за ошибки в реализации протокола. Удаленный пользователь может путем осуществления MitM-атаки получить доступ к зашифрованным соединениям. Решение: Для устранения уязвимости необходимо полностью отключить использование SSL в пользу TLS. Ссылки: Источник: Securitylab.ru UPD для NIX уже есть исправления: для WIN пока не наблюдаю, должны появиться здесь: В Opera 12.x SSL можно отключить здесь UPD: Под WIN появились библиотеки | | |

| |

18.10.2014 - 19:25 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| ФБР потребовало от Apple и Google оставлять «дыры» для доступа спецслужб к данным пользователей

Директор ФБР Джеймс Коми хотел бы, чтобы Apple и Google оставляли в мобильных устройствах «бэкдоры» для доступа спецслужб к данным. Внедренное в последних версиях платформ Android и iOS шифрование по умолчанию он считает излишним и мешающим правосудию. » Нажмите, для открытия спойлера | Press to open the spoiler « Директор ФБР Джеймс Коми (James Comey) призвал ИТ-компании оставлять «дыры» («бэкдоры», лазейки) в своих потребительских продуктах, чтобы спецслужбы могли, в случае необходимости, получать доступ к данным пользователей. «Правосудие может быть бессильно, если мобильный телефон или жесткий диск будет защищен», — сказал директор ведомства, публично обратившись к таким компаниям, как Apple и Google в Брукингском институте в Вашингтоне. Коми поделился, что его тревожит отсутствие прописанных в законе правил работы ИТ-компаний, согласно которым они должны были бы оставлять в своих продуктах «бэкдоры» и сообщать о них спецслужбам. В США существует закон о «Телекоммуникационном содействии правоохранительной системе» ( Communications Assistance for Law Enforcement Act — CALEA), согласно которому операторы и производители оборудования связи должны в обязательном порядке предоставлять спецслужбам возможность прослушки телефонных разговоров и перехвата данных в оборудованиях и сервисах. С 2004 г. это обязаны делать не только операторы и телеком-компании, но и поставщики услуг VoIP, такие как Skype. Коми об этом не упомянул. Директора ФБР беспокоит стремление крупнейших ИТ-компаний максимально защитить коммуникации своих клиентов. В прошлом месяце стало известно о том, что в iOS 8 шифрование находящихся в памяти мобильного устройства всех пользовательских данных будет включено по умолчанию. Аналогичный уровень защиты введен корпорацией Google в ее новой платформе Android 5.0 Lollipop. Коми говорит, что уважает руководителей Apple и Google. Это «хорошие люди», которые заботятся о пользователях на фоне скандальных открытый, сделанных Эдвардом Сноуденом (Edward Snowden). Но эти усилия, полное шифрование данных абонентов, могут создать рай для преступников. В конце сентября 2014 г. глава ФБР заявил, что эти усилия «позволят некоторым людям быть над законом». Сноуден, которого упомянул глава ведомства, — бывший сотрудник Агентства национальной безопасности (АНБ) и Центрального разведывательного управления (ЦРУ) США, похитивший и раскрывший массу секретных сведений о работе этих двух агентств. Он покинул США и сейчас находится в Москве, получив недавно вид на жительство в России. «Мы не требуем, чтобы производители оставляли нам лазейки, — оправдывается Коми. — Мы ходим входить через парадную дверь, чисто и прозрачно, всецело следуя букве закона». Под буквой закона он подразумевает, помимо прочего, судебные постановления, поясняет CNet. Эксперты по безопасности отреагировали на заявления Коми критично. По их мнению, Коми не задумывается о том, что такие послабления в итоге сами по себе сыграют на руку злоумышленникам, так как они смогут беспрепятственно входить через те же «двери». Ослабление защиты позволит «шпионам иностранных государств и преступникам» получать доступ к данным, как бы Коми не называл лазейки — «бэкдорами» или «парадными дверями», подчеркнул Кристофер Сойан (Christopher Soghoian), старший технолог Американского союза защиты гражданских свобод. «Директор ФБР не говорит о том, какие риски несут бэкдоры, он полностью игнорирует эти риски», — считает Мэтт Блейз (Matt Blaze), эксперт по криптографии из Пенсильванского университета. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Cnews | | |

| |

12.11.2014 - 15:17 |

vic171

профи!

Группа: Наши Люди

Сообщений: 1.330

Регистрация: 20.10.2007

Из: Ставрополье

Пользователь №: 562.373

Респектов: 587

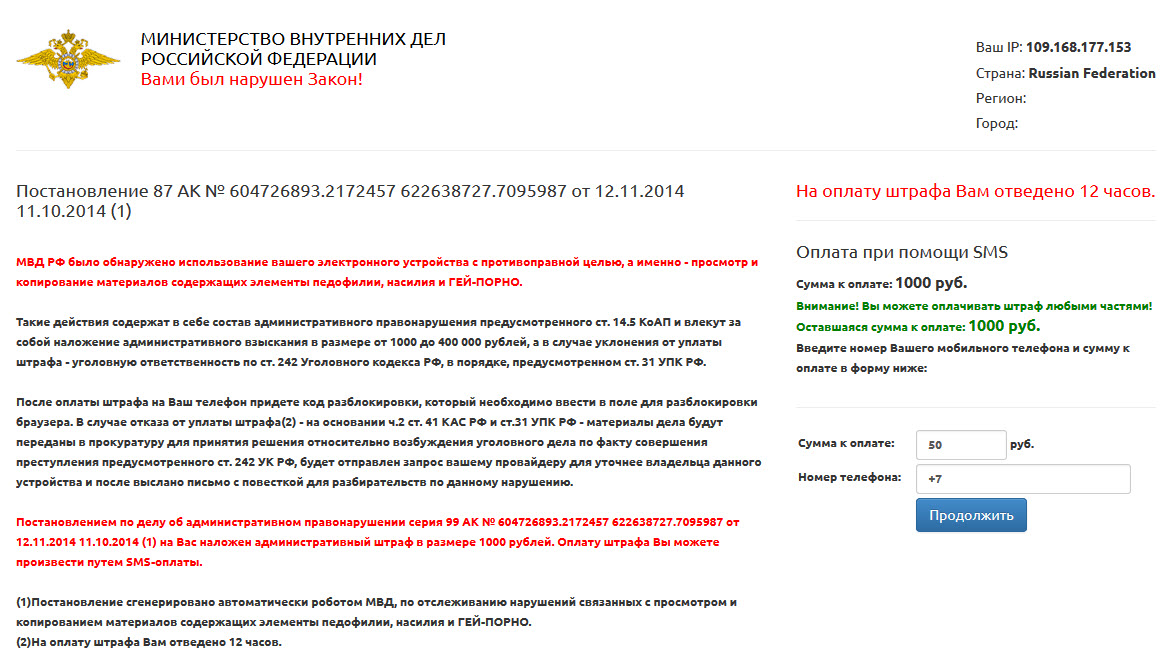

| Ребят, что то новое, не на всех закладках а на некоторых появляется такая бяка:  Скорее всего это блокировка сайтов, но а с другой стороны вымогательство "На оплату штрафа Вам отведено 12 часов. Оплата при помощи SMS Сумма к оплате: 1000 руб. Внимание! Вы можете оплачивать штраф любыми частями! Оставшаяся сумма к оплате: 1000 руб. Введите номер Вашего мобильного телефона и сумму к оплате в форму ниже: Сумма к оплате: руб. Номер телефона: " Блин, видно что то подцепил  | | |

| |

12.11.2014 - 17:19 |

kontra

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 11.888

Регистрация: 13.02.2005

Пользователь №: 6.480

Респектов: 3470

| ст.14.5 КОАП - это, если память мне не изменяет, торговля без применения контрольно-кассовой техники и неуказание сведений о производителе товаров. Как сюда можно привязать педофилию и гей-порно представляю себе с большим трудом =)

И сумма штрафа там начинается с трех тыс.руб. | | |

| |

12.11.2014 - 19:10 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Уязвимость 19-летней давности позволяет захватить компьютер через Internet Explorer

Исследователи из IBM X-Force обнаружили опасную уязвимость CVE-2014-6332 , которой, по их заявлениям, подвержены все версии Microsoft Windows, начиная с Windows 95. Основное потенциально уязвимое приложение с этим багом — Internet Explorer, начиная от версии 3.0. Уязвимость позволяет получать несанкционированный доступ к пользовательским данным или удалённо запускать вредоносные программы на атакованном компьютере. При этом атакующий может обойти такие защитные механизмы, как «песочница» Enhanced Protected Mode, используемая в IE 11, и система безопасности Enhanced Mitigation Experience Toolkit (EMET). » Нажмите, для открытия спойлера | Press to open the spoiler « Уязвимость появилась в коде приложений Windows ещё в 1996 году с выходом IE 3.0, где стал использоваться Visual Basic Script (VBScript). Атаки на основе этой уязвимости относятся к классу «манипуляции данными», то есть являются более редкой и более опасной техникой, чем «переполнение буфера» и другие классические способы взлома. Уязвимость связана с некорректной отработкой процедуры изменения размера массивов SafeArray, что позволяет незаметно сбивать адресацию и получать доступ к данным по любому адресу, а не только в рамках заданного массива. Хакер также может использовать эту возможность для более сложных атак: например, запускать небезопасные скрипты с произвольными параметрами в обход систем контроля. Именно такую технику показал в этом году на конференции Black Hat USA китайский специалист по безопасности Ян Ю в своём докладе под названием «Vital Point Strike». Что же касается экспертов из IBM X-Force, то они впервые обнаружили данную уязвимость ещё в мае этого года. За прошедшие месяцы они пока не наблюдали случаев эксплуатации данной уязвимости в полевых условиях. Однако авторы исследования подчёркивают, что уязвимость ещё не закрыта, и сейчас её активно изучают не только специалисты по безопасности, но и злоумышленники. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Habrahabr | | |

| |

12.11.2014 - 23:53 12.11.2014 - 23:53 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

| Microsoft выпустила патч для уязвимости Windows, которая существовала 19 лет  Лучше поздно, чем никогда... Microsoft выпустила экстренное обновление безопасности, которое закрывает серьезную уязвимость, существовавшую в операционных системах со времен Windows 95. Ошибка, допущенная программистами компании в 1995 году, присутствует во всех актуальных версиях настольной платформы Microsoft. Уязвимость связана с реализацией протоколов шифрования для передачи данных через Интернет. Ее обнаружили в Secure Channel — пакете безопасности, который задействует протоколы SSL и TLS, обеспечивающие безопасное соединение между клиентом и сервером. Schannel, в частности, пользуется браузер Internet Explorer. Ошибку, получившую неофициальное название WinShock, первой нашла команда IBM. Она сообщила о ней Microsoft в мае, а патч был выпущен только сейчас. По словам исследователей, уязвимость существует со времен Windows 95, если не раньше. Ею могли пользоваться хакеры в течение без малого 20 лет, дистанционно запуская вредоносный код. «Уязвимость может быть использована хакерами для осуществления скрытых атак — через удаленный запуск кода они овладевают контролем над ПК пользователя», — написал в блоге один из исследователей Роберт Фриман. Свидетельств того, что найденная IBM уязвимость эксплуатируется, не обнаружено, однако ей присвоен рейтинг в 9,7 балла из 10. Всего в пакет входит 14 исправлений ошибок, включая четыре со статусом «критическая». Устанавливать обновления рекомендуется всем пользоваться Windows, включая Windows 8.1, Windows 7, Windows Vista и серверных операционных систем. Уязвимой останется лишь Windows XP, поддержка которой была прекращена весной 2014 года.Новость с сайта macdigger.ru | | |

| |

28.11.2014 - 14:19 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| В популярных антивирусах найдены уязвимости

Исследователи компании Digital Security, предоставляющей консалтинговые услуги в области ИБ, обнаружили ряд уязвимостей в популярных продуктах для антивирусной защиты с технологией аппаратной виртуализации. Было проанализировано три таких решения: McAfee DeepDefender, Avast DeepScreen, Kaspersky Internet Security 15. Эти антивирусные продукты были выбраны потому, что на момент проведения исследования только в них использовалась данная технология. Основным преимуществом использования аппаратной виртуализации считается возможность работы на более низком уровне, чем само ядро операционной системы. Это позволяет антивирусному ПО прозрачно контролировать все, что происходит в ОС. Основной целью проведенного недавно исследования было выяснить, насколько применение технологии аппаратной виртуализации способствует повышению уровня безопасности. » Нажмите, для открытия спойлера | Press to open the spoiler « Все три продукта используют технологию hardware assisted (VT-x, AMD-V) аппаратной виртуализации. В ходе анализа этих решений исследователи сфокусировались на возможностях реализации различных сценариев атак, эксплуатации архитектурных уязвимостей, их причинах и следствиях. Экспертами Digital Security в перечисленных продуктах были найдены различные проблемы, от «побега» из sandbox до возможности полного отключения антивирусного продукта. В частности, используя некоторые уязвимости и цепочки уязвимостей, возможно реализовать атаки на отказ в обслуживании, обход механизмов самозащиты (в ситуации, когда антивирусное обеспечение не детектирует вредоносную активность, хотя она производится). Кроме того, исследователи определили возможность злонамеренного использования ресурсов антивирусной программы, показав, как вредоносный код может существовать в sandbox продукта и при этом производить различную активность, в том числе: майнить биткоины, производить DoS-атаки на удаленные узлы. Также существующие уязвимости позволяют осуществлять «побег» из sandbox, а именно: через различные «дыры» и недочеты в архитектуре malware может выйти из ограниченного окружения и «вырваться» в основную ОС. И, наконец, экспертам Digital Security через использование проблем в защите трех указанных продуктов удалось осуществить полное отключение антивирусного ПО в отдельных случаях. Полученные результаты исследования наглядно демонстрируют, что технологию аппаратной виртуализации часто используют некорректно и не по назначению, и это приводит к печальным последствиям. «Наша исследовательская команда старается быть всегда на острие атаки, а потому технологии аппаратной виртуализации, конечно, вызывают у нас большой интерес. Мы провели серьезную работу, показав, что неправильное, некорректное использование виртуализации может привести к снижению уровня безопасности», – прокомментировал результаты исследования директор исследовательского центра Digital Security Дмитрий Евдокимов. Обо всех найденных недостатках, уязвимостях было сообщено разработчикам, они внесли необходимые изменения. В McAfee присвоили найденным ошибкам следующую классификацию (Security Bulletins ID): SB10086 . Пользователям рекомендовано произвести обновление ПО. Подробные результаты исследования были представлены на конференции ZeroNights 2014 в презентации «Аппаратная виртуализация в антивирусных программах» Петра Каменского, исследователя ИБ Digital Security. С более глубокими техническими деталями можно ознакомиться здесь, скачав презентацию по ссылке: https:// www.dropbox.com/sh/bkfajegn2mn35ng/AABm_RyD4x9VLzYjI9n9Dl2Wa?dl=0. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник:dsec_ru | | |

| |

30.12.2014 - 15:40 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Найдена ахиллесова пята американских спецслужб

Стали известны веб-сервисы, приложения и протоколы, во взломе которых Агентство национальной безопасности США потерпело фиаско либо столкнулось со значительными сложностями. » Нажмите, для открытия спойлера | Press to open the spoiler « Почтовый сервис Zoho, анонимная сеть Tor, компьютерное приложение для шифрования файлов Truecrypt и криптографический протокол Off-the-Record (OTR) для обмена мгновенными сообщениями оказались «крепкими орешками» для Агентства национальной безопасности США: оно либо не смогло их взломать, либо этот процесс оказался крайне сложным — следует из новой порции документов, обнародованной бывшим системным администратором агенства Эдвардом Сноуденом (Edward Snowden) и опубликованных журналом Der Spiegel. Документы раскрывают информацию о внутренней классификации веб-сервисов, компьютерных приложений и протоколов, которые АНБ взламывает по долгу своей службы — чтобы наблюдать за террористами, преступниками и рядовыми гражданами США и иностранных государств, в том числе России. Наиболее сложные сервисы и технологии классифицируются как «major». Именно к таким относятся вышеперечисленные Zoho, Tor, Truecrypt и OTR. Сообщения, зашифрованные с помощью протокола OTR, были переданы АНБ одним из участников программы PRISM. И агенство «не смогло найти метод их декодирования». Что это была за компания, не уточняется. Впервые о программе стало известно в июне 2013 г. Тогда сообщалось, что в ней принимают участие девять крупнейших американских корпораций, включая Google, Facebook, Apple, Microsoft и AOL. Но существует в классификации АНБ и более высокий уровень защиты, он называется «catastrophic». Это пятый последний уровень. К нему не относятся конкретные сервисы или приложения — а их совместное использование. Например, если человек пользуется анонимной сетью Tor, еще одним дополнительным анонимайзером, сервисом обмена мгновенными сообщениями CSpace и протоколом IP-телефонии ZRTP, то уровень взлома такого пользователя с целью наблюдения будет «catastrophic». Это означает, что АНБ «практически не будет иметь возможность прослушки и наблюдения» за таким человеком. Один из разработчиков протокола ZRTP — Филипп Циммерман (Philip Zimmermann). Более 20 лет назад он создал технологию шифрования электронной почты PGP. Данная технология также представляет для американской разведки существенную сложность. В документах говорится, что агенство не смогло найти способ прочесть сообщение, закодированное при помощи PGP, которое оно получило от компании Yahoo. Примечательно, что в тех же документах упоминается, что PGP используется самими спецслужбами альянса Five Eyes, в который входят США, Канада, Великобритания, Австралия и Новая Зеландия. Более низкие уровни защиты в АНБ классифицируются как «moderate», «minor» и «trivial». Российская почтовая служба Mail.Ru относится к классу «moderate», то есть для ее взлома пришлось приложить определенные усилия, но существенных проблем не возникло. Доступ к чатам Facebook и их запись — такая задача для агенства оказалась более легкой (градация «minor»), а отслеживание маршрута файла в интернете — самой простой из возможных («trivial»). Таким же легким для АНБ является взлом виртуальных частных сетей (VPN), используемых предприятиями и правительствами (например, Греции) для закрытых коммуникаций между различными офисами и подразделениями. Все данные в таких сетях направляются через туннели, защищенные шифрованием. «Однако защита в виртуальных сетях оказалась такой же, как и сами сети — виртуальной», — иронизирует журнал. Агенство построило серьезный проект, посвященный взлому каналов VPN, и сейчас это процедура для него не представляет каких-либо сложностей. В документе, датированном 2011 г., говорится, что АНБ планирует одновременно отслеживать до 20 тыс. VPN-соединений. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: Cnews | | |

| |

|

|