Новости сетевой безопасности, все новости по сетевой безопасности  14.10.2018 - 19:21 14.10.2018 - 19:21 |

kotmur

профи!

Группа: Наши Люди

Сообщений: 1.686

Регистрация: 9.10.2006

Пользователь №: 244.572

Респектов: 1048

| Майнеры используют новый трюк с целью выдать себя за установщик Adobe Flash Player» Ahtung!  « « Маскирующийся под установщик плеера троян не только устанавливает майнер, но и обновляет Flash Player. Киберпреступники используют весьма необычный способ заражения компьютеров майнерами криптовалюты, сообщает исследователь Брэд Дункан (Brad Duncan) из Palo Alto Unit 42. Эксперт обнаружил новую кампанию, в ходе которой злоумышленники распространяют майнеры под видом установщиков Adobe Flash Player. Сама по себе техника не является новой, однако именно в этой кампании киберпреступники не только устанавливают майнер, но и действительно обновляют Flash Player. В прошлом уже были известны кампании по распространению майнеров под видом установщиков Flash Player. Однако после установки вредоноса установщик либо закрывался, либо открывал сайт Adobe Flash Player в браузере. Теперь же Flash Player Trojan не только устанавливает майнер XMRig, но и обновляет Flash Player. При этом вредонос загружает настоящий установщик плеера с официального сайта Adobe. Поскольку троян действительно обновляет Flash Player, у жертв не возникает никаких подозрений на его счет. Вместе с обновлениями плеера на систему загружается майнер и начинает генерировать криптовалюту Monero, о чем пользователи не имеют ни малейшего понятия. После запуска майнер подключается к пулу на xmr-eu1.nanopool.org и начинает использовать практически 100% мощности ЦП. К сожалению, Дункану не удалось определить сайты, с которых жертвы скачивают поддельные установщики Flash Player. Пользователям настоятельно рекомендуется устанавливать плеер только с официального сайта Adobe. Остальные ресурсы, предлагающие скачать установщик, скорее всего, являются мошенническими. По материалам securitylab.ru/news/495910.php»» Нажмите, для закрытия спойлера | Press to close the spoiler «« Теги: майнинг, Flash Player, XMRig, вредоносное ПО | | |

| |

15.10.2018 - 7:59 15.10.2018 - 7:59 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| Обнаружен новый опасный вирус на Android Эксперты в области кибербезопасности из компании Cisco обнаружили новый вирус-вор для Android. Об этом они сообщили в блоге организации. » Нажмите, для открытия спойлера | Press to open the spoiler « Опасную программу специалисты назвали GPlayed. В ее оформлении преступники копировали официальное приложение Google Play. После загрузки на экране гаджета появлялся значок с подписью Google Play Marketplace. Программа, наделенная правами администратора, позволяла киберпреступникам управлять устройством удаленно. Они могли самостоятельно заблокировать гаджет или использовать его для звонков или отправки сообщений. Помимо информации, хранящейся в памяти устройства, приложение способно выкрасть платежные данные. По сообщениям специалистов, сейчас злоумышленники активно тестируют свою новую разработку, и в будущем она может стать серьезной угрозой для Android-устройств. Ранее стало известно, что российская группировка хакеров The Lucy Gang создала ботнет для Android-устройств. Вредоносное ПО обманом получало права администратора устройства и передавало контроль над гаджетом киберпреступникам. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

16.10.2018 - 15:56 16.10.2018 - 15:56 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| «Русский хакер» взломал тысячи устройств и исправил в них опасную уязвимость Русскоязычный хакер по имени Алексей взломал 100 тысяч роутеров MikroTik и установил на них защитную программу. Как стало известно изданию ZDNet, так он обезопасил устройства от злоумышленников. » Нажмите, для открытия спойлера | Press to open the spoiler « Опасная уязвимость нулевого дня CVE-2018-14847, которую исправил Алексей, позволила бы киберпреступникам подключать устройства к ботнетам. «Я добавил правила брандмауэра, которые заблокировали доступ к маршрутизатору из-за пределов локальной сети», — заявил он. Алексей сам рассказал о своей деятельности на одной из блог-платформ и призвал всех желающих обращаться к нему через специальный канал в Telegram. Он утверждает, что затронул только устройства, находящиеся в группе риска. Несмотря на то что компания MikroTik ранее выпустила обновления, исправляющие уязвимость, немногие воспользовались ими. Cо слов Алексея, ему написали только несколько десятков человек, и большинство из них возмутились самовольным вторжением в систему. Юридически поступок хакера действительно незаконен. В последние месяцы уязвимость, которую исправил Алексей, часто использовалась киберпреступниками. Летом 2018 года стало известно, что злоумышленники заражали роутеры копией скрипта Coinhive, который позволяет майнить криптовалюту в браузере незаметно для владельца компьютера. Хакеры успели заразить более 200 тысяч устройств. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

22.10.2018 - 9:34 22.10.2018 - 9:34 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| Показан способ выкрасть пароли с Android на расстоянии Сотрудник организации Checkmarx Педро Умбелино (Pedro Umbelino) рассказал, как можно выкрасть информацию с любого устройства с помощью NFC-чипа. Технику взлома с большого расстояния он продемонстрировал на конференции Hack.lu 2018, запись его выступления доступна на YouTube. » Нажмите, для открытия спойлера | Press to open the spoiler « Умбелино использовал технологию NFC для передачи паролей. Взлом возможен, даже если на гаджете отключена передача данных. По его мнению, прием под названием NFCdrip можно использовать как для Android-смартфонов, так и для ноутбуков. Эксперт продемонстрировал атаку, при которой на Android-устройстве изменяется режим работы NFC. На гаджет устанавливается вирусная программа, которая инициирует передачу пароля на другое устройство. В привычном режиме NFC-чип способен передать информацию на совсем небольшое расстояние. Однако Умбелино удалось переслать данные с взломанного устройства, расположенного на расстоянии почти три метра. При передаче на большие расстояния в данных возникают неточности, но все же хакеру удалось передать сигнал на 10 и даже 60 метров. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

27.10.2018 - 16:27 27.10.2018 - 16:27 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

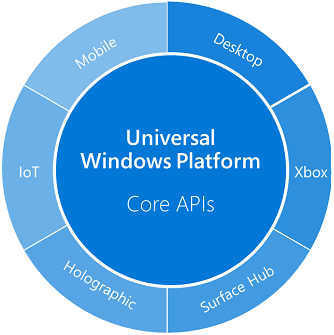

| Хакеры могут использовать UWP приложения для беспрепятственного доступа к файлам На сегодня компания Microsoft позиционирует универсальные (UWP) приложения из своего магазина приложений, как наиболее безопасное ПО для Windows 10. Они запускаются в "песочнице" и поэтому в теории не могут навредить компьютеру, хотя на практике все немного иначе. » Нажмите, для открытия спойлера | Press to open the spoiler « Конечно же, многие UWP приложения из магазина нацелены на работу с файлами пользователя, поэтому для них имеется соответствующий API. Когда приложение использует API для того, чтобы получить доступ к файловой системе, Windows 10 предупреждает пользователя и спрашивает его разрешения на это. Здесь вроде бы пока тоже все довольно безопасно, как на популярных мобильных платформах. Однако, разработчик Себастьян Лаченс (Sebastien Lachance), обнаружил, что хакеры могут блокировать данное уведомление и получать доступ к файлам без ведома пользователя. Таким образом, хакеры могут использовать UWP приложения, чтобы без ведома пользователей получать доступ к любым файлам и делать с ними все что захочется. Себастьян сообщает, что в Windows 10 October 2018 проблема исправлена, но обновление все еще не распространяется и у Microsoft пока нет решения для других версий платформы.  thevista.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

29.10.2018 - 8:37 29.10.2018 - 8:37 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| В документах Word обнаружена новая опасная уязвимость Исследователи в области кибербезопасности из организации Cymulate обнаружили новый способ заражения компьютеров пользователей через видео, встроенные в файлы Microsoft Word. Об этом специалисты сообщили в своем блоге. » Нажмите, для открытия спойлера | Press to open the spoiler « Чтобы воспользоваться уязвимостью, киберпреступники встраивают в документ видео, взятое с любого интернет-ресурса, а также редактируют файл document.xml и меняют ссылку на видео. По ней в браузере Internet Explorer загружается вредоносный код. Специалистам из Cymulate удалось самостоятельно создать такой зараженный файл. По их словам, изменить параметр embeddedHtml внутри XML-файла (именно там можно заменить существующий код на любой другой) оказалось несложно. При открытии таких документов Microsoft Word система безопасности не отображает предупреждение о возможной угрозе. Исправить эту проблему целиком пока невозможно. Исследователи рекомендовали пользователям блокировать текстовые документы, содержащие встроенное видео. В апреле хакеры организовали масштабную киберкампанию, направленную на финансовые и IT-организации. Основным инструментом злоумышленников стали фишинговые письма с файлами Microsoft Word, содержащие зараженные элементы. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

31.10.2018 - 15:28 31.10.2018 - 15:28 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| В Telegram обнаружена позволяющая читать переписки уязвимость В мессенджере Telegram обнаружили уязвимость, которая позволяет читать диалоги пользователя, в том числе из секретных чатов. Приложение Telegram Desktop не шифрует сообщения пользователей, пишет РИА «Новости» со ссылкой на BleepingComputer. » Нажмите, для открытия спойлера | Press to open the spoiler « В материале рассказывается об инженере из США, который смог обнаружить переписки пользователей в незашифрованной базе данных SQLite, после чего подобрал ключ. Переписка была приведена программой в текстовые файлы. По словам инженера, в незашифрованные данные попали также секретные чаты и отправленные медиафайлы. В начале августа в СМИ появилась информация о том, что Центр исследований легитимности и политического протеста написал программу, позволяющую узнать мобильные номера, ID, имена и фамилии пользователей мессенджера. Впрочем, эксперты заявили, что эта программа законам России не противоречит и давно используется программистами и исследовательскими компаниями. По данным СМИ, с Центром исследований уже начали сотрудничать ФСБ и МВД. vz.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

19.11.2018 - 15:03 19.11.2018 - 15:03 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| Неизвестный хакер похвастался взломом самой защищенной почты в мире Злоумышленник под ником AmFearLiathMor похвастался, что ему удалось взломать почтовый сервис ProtonMail, защищенный шифрованием. Об этом сообщает The Bleeping Computer. » Нажмите, для открытия спойлера | Press to open the spoiler « Хакер опубликовал сообщение на сайте Pastebin. Он заявил, что украл большой объем данных, так как получил доступ к почте некоторых юзеров. AmFearLiathMor также обвинил разработчиков сервиса в том, что они посылают расшифрованные данные пользователей на американские серверы и умышленно игнорируют стандарт безопасности Subresource Integrity (SRI), чтобы красть пароли владельцев почтовых ящиков. В конце поста злоумышленник заявил, что удалил бэкдор из системы ProtonMail, так как уже собрал большое количество информации о пользователях сервиса. Хакер также потребовал вознаграждение от разработчиков. Он пообещал опубликовать добытую информацию в открытом доступе, если деньги не придут до 23 ноября. Вскоре представители ProtonMail заявили, что AmFearLiathMor — мошенник, даже не представивший факты взлома. «Мы считаем, что эта попытка вымогательства является обманом, и мы не видели никаких доказательств, чтобы утверждать обратное. Ни одно утверждение не соответствует действительности, и многие из них являются необоснованными с технической точки зрения», — отметили разработчики. ProtonMail считается одним из самых защищенных почтовых сервисов в мире: письма между пользователями системы автоматически шифруются до отправки на сервер. Сервис создали сотрудники Европейской организации по ядерным исследованиям в 2013 году. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

20.11.2018 - 8:17 20.11.2018 - 8:17 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| У пользователей Windows украли данные об уязвимостях Обнаружена обновленная версия вируса TrickBot, который крадет у жертв данные о работе Windows. Об сообщается в блоге компании My Online Security, специализирующейся на сфере интернет-безопасности. » Нажмите, для открытия спойлера | Press to open the spoiler « Вредоносное ПО крадет данные о надежности системы: информацию об установках, обновлениях, ошибках и проблемах в работе. Обычно они автоматически сохраняются на устройстве в одной из папок. Вирус TrickBot распространялся неизвестными злоумышленниками через электронные письма. Послания были оформлены как официальная рассылка от банка: письмо сопровождалось логотипами организации и сообщениями о безопасности файлов. В рассылке мошенники просили жертв открыть прикрепленный документ. Именно в нем содержался вредоносный макрос, загружающий троянец на устройство. Специалисты отмечают, что такое распространение вируса стало классическим приемом хакеров. Эксперты уточнили, что ряд антивирусных программ может вовремя обнаружить и остановить действие TrickBot. Однако пользователям все же стоит быть осторожными и не открывать файлы, полученные от неизвестных. Ранее исследователи из компании Zero Day Initiative обнаружили уязвимость нулевого дня в Windows 7. Она позволяет хакерам удаленно выполнять произвольный код и установить на компьютер вирусы. Несмотря на подробный отчет специалистов, компания не устранила проблему за 4 месяца. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

21.11.2018 - 18:57 21.11.2018 - 18:57 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.616

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7339

| Найден удаляющий антивирусы вирус Эксперты в области безопасности обнаружили троянец-майнер, который заражает устройства и удаляет работающие в системе антивирусы. Об этом говорится в блоге компании «Доктор Веб». » Нажмите, для открытия спойлера | Press to open the spoiler « Заражению подвергаются устройства под управлением операционной системы Linux. Троянец под названием Linux.BtcMine.174 при запуске сканирует систему и ищет папки, куда он сможет загрузить остальные вредоносные модули с сервера. После их установки вирус скачивает одну из версий бэкдора Linux.BackDoor.Gates.9, который позволяет хакерам выполнять команды на зараженном устройстве и проводить DDoS-атаки. Сразу после установки троянец ищет другие майнеры в системе и отключает их. Затем вредоносное ПО пытается найти антивирусные программы: если они активированы, вирус удаляет все их файлы и директории. После выполнения этих действий Linux.BtcMine.174 запускает собственный майнер, созданный для добычи криптовалюты Monero. Вирус каждую минуту проверяет работоспособность вредоносной программы и при необходимости закачивает обновления с управляющего сервера. Ранее стало известно, что мощный вирус WannaCry стал самым распространенным вирусом-вымогателем. По данным «Лаборатории Касперского», доля нападений с его помощью на клиентов компании составляет 29 процентов от общего числа. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

|

|