Subscriber Identification Module) — идентификационный модуль абонента, содержащий микропроцессор и память (ПЕРЕДАТЧИК И ЭЛЕМЕНТЫ ПИТАНИЯ ОТСУТСТВУЮТ), в которой может храниться различная информация. Она отвечает всем спецификациям ISO 7816 и работает по протоколу T=0 класс ISO A0h. Перед нами микрокомпьютер на базе 8-разрядного процессора. Он обрамлен памятью трех видов: ROM, RAM и EEPROM. Операторов очень интересует последняя составляющая, которая достигает 64 кб и может послужить контейнером для организации сервисных возможностей (SIM-меню или SIM Service). Энергонезависимая EEPROM память программируется дистанционно (с разрешения пользователя). Поэтому оператор сотовой связи может посредством присланного вам сообщения добавить или удалить новые пункты меню в ваш телефон.

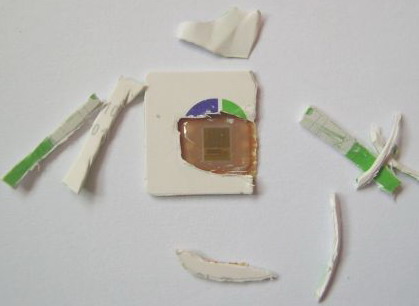

вскрываем SIM-карту

Теперь стало ясно, как оператор создает новые сервисы на вашем телефоне. Все очень просто. Ситуация напоминает работу обычного компьютера. Помните, что если SIM-карта будет извлечена из трубки, то информация на ней не может быть утеряна. С другой стороны, вас не должно удивлять, что извлечение или смена SIM-карты может поменять меню вашего телефона.

Давайте вскользь рассмотрим структуру памяти SIM-карты. Корневая директория MF (Master File) содержит в себе поддиректории DF (Dedicated Files) и файлы EF (Elementary File). Поддиректории, в свою очередь, тоже содержат файлы первого и второго уровня. Каждый элементарный файл (EF) может принадлежать к одному из трех следующих семейств: прозрачные, линейные и циклические. Элементарные файлы содержат разнообразную служебную информацию. Такой информацией может быть код IMSI абонента, список поддерживаемых языков, таблица доступных услуг и др. Файл состоит из заголовка (header) и тела (body). Заголовок детально описывает структуру файла и условия доступа к нему. Тело содержит собственно данные.

* Прозрачный файл состоит из определенного числа байтов, доступных по отдельности и блоками, для чего необходимо уточнить их относительный адрес (offset) и длину (length).

* Линейный файл состоит из последовательности записей (records) фиксированной длины и в соответствии с этим должен рассматриваться как последовательный. Максимальный объем такого файла составляет 255 записей на 255 байт, не считая расширения.

* Циклический файл содержит определенное число записей фиксированной длины. При этом каждая новая запись всегда занимает первую позицию, в то время как последняя оказывается "затертой".

Микропроцессор SIM-карты управляется командами, подобно любому другому чипу такого же класса. общеизвестны 18-команд. Однако, существуют недокументированные (но они используются во включённом телефоне).

В SIM-карте тоже существует свой замок. Ключом к нему служит Personal Identification Number – PIN-код. Его получает пользователь при покупке карты. Включить все (почти) функции SIM-карты можно только набрав его правильно. В случае ошибки (пользователю дается трехкратная попытка) идентификация не происходит и карта блокируется. Вернуть ее к жизни можно только после ввода Personal Unblocking Key – PUK-кода (десять попыток ввода).Десяток неудачных попыток по вводу PUK и SIM-карта превращается в хлам. На экране сотового телефона появляется приглашение посетить оператора для замены SIM-карты. PIN и PUK код изначально планировалось задавать из 8 цифр. Однако для упрощения жизни абонентов PIN-код был укорочен до 4 символов. PUKсостоит из 8 цифр. Некоторые пользователи снимают защиту с SIM-карты. Делается это через меню телефона. После этого аппарат не требует от владельца вводить PIN-код при включении или других сопряженных событиях.

Существуют так же PIN2 и PUK2 коды. Они помогают раскрывать дополнительные возможности SIM-карты. Например, они инициализируют команды на запрет входящих или исходящих вызовов. Снятие этого кода так же возможно и ответственность за этот шаг лежит на абоненте.

Возможно ли клонирование SIM-карт? Теоретически этот процесс решается достаточно просто. Злоумышленник должен скопировать служебную информацию с SIM-карты (международный идентификационный номер абонента мобильной связи (International Mobile Subscriber Identity - IMSI), его индивидуальный шифровальный ключ (Ki) и программу криптографического алгоритма (A3)) на пустую болванку. Таким образом, в сети появится абсолютно идентичный клон, который сможет тратить деньги наравне с оригиналом. Возможно ли существование в сети полного клона? Ряд операторов абсолютно уверенно отвечает, что такая возможность полностью исключена. Абонент с двойником (единовременное нахождение в сети) будет мгновенно отключен до выяснения всех обстоятельств. Действительно, реестр пользователей операторы ведут очень строго. Отловить размножившихся абонентов не составляет никакого труда. Однако недавно был проведен эксперимент (мы сознательно замалчиваем операторов и страны этого эксперимента) по клонированию SIM-карт. Оказывается, некоторые операторы не имеют защиты на этот случай. Слепая уверенность в невозможности клонирования пользователей GSM сетей может сыграть на руку злоумышленникам.

Как сделать клон SIM-карты? Теоретически для этого достаточно перехватить большой пакет данных в эфире. После этого выудить оттуда нужные данные. Реально этот метод не работает. Заставить телефон передавать в эфир столько, сколько надо, нет возможности. Поэтому опасаться стоит только прямого похищения вашей SIM-карты. Устройства для их чтения и записи можно купить в любом крупном городе без всяких лицензий. Изготовление дубля требует минимум знаний и всего нескольких минут. Поэтому остерегайтесь давать вашу SIM-карту в чужие руки. Иначе информация о вашем лицевом счете может принести вам ряд неприятных сюрпризов.